Wat is een TPM en waarom heeft Windows Need One nodig voor schijfversleuteling?

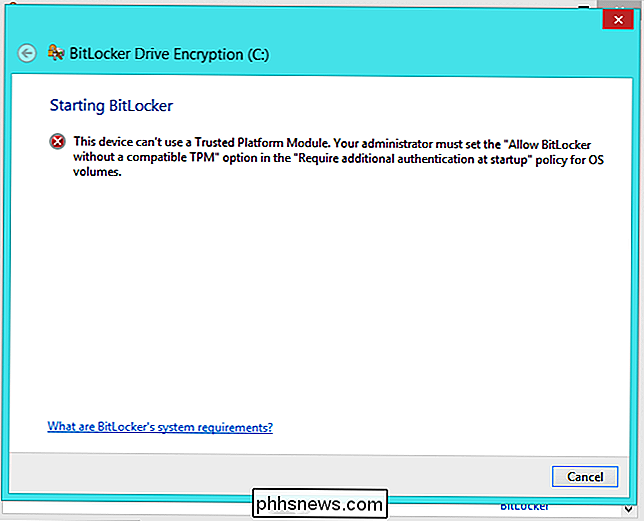

BitLocker-schijfversleuteling vereist doorgaans een TPM op Windows. De EFS-codering van Microsoft kan nooit een TPM gebruiken. De nieuwe "apparaatencryptie" -functie op Windows 10 en 8.1 vereist ook een moderne TPM, daarom is deze alleen op nieuwe hardware ingeschakeld. Maar wat is een TPM?

TPM staat voor "Trusted Platform Module". Het is een chip op het moederbord van uw computer die helpt om fraudebestendige volledige schijfversleuteling mogelijk te maken zonder extreem lange wachtzinnen te vereisen.

Wat is het, precies?

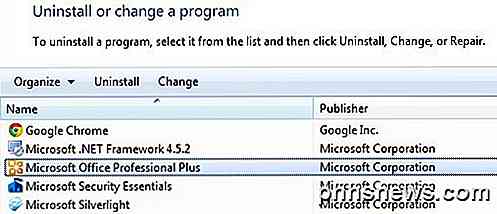

GERELATEERD: BitLocker-codering instellen op Windows

De TPM is een chip die deel uitmaakt van het moederbord van uw computer - als u een standaard pc hebt gekocht, is deze op het moederbord gesoldeerd. Als u uw eigen computer hebt gebouwd, kunt u er een kopen als een add-onmodule als uw moederbord dit ondersteunt. De TPM genereert coderingssleutels en bewaart een deel van de sleutel voor zichzelf. Dus als u BitLocker-codering of apparaatencryptie gebruikt op een computer met de TPM, wordt een deel van de sleutel opgeslagen in de TPM zelf, in plaats van alleen op de schijf. Dit betekent dat een aanvaller de schijf niet zomaar van de computer kan verwijderen en elders toegang tot de bestanden kan krijgen.

Deze chip biedt op hardware gebaseerde authenticatie en sabotagedetectie, dus een aanvaller kan niet proberen de chip te verwijderen en te plaatsen op een ander moederbord, of knoeien met het moederbord zelf om te proberen de codering te omzeilen - althans in theorie.

Versleuteling, versleuteling, versleuteling

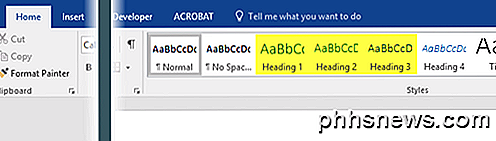

Voor de meeste mensen is de meest relevante use-case hier encryptie. Moderne versies van Windows gebruiken de TPM op transparante wijze. Log gewoon in met een Microsoft-account op een moderne pc waarop 'Apparaatcodering' is ingeschakeld en maak gebruik van codering. Schakel BitLocker-schijfversleuteling in en Windows gebruikt een TPM om de coderingssleutel op te slaan.

Normaal gesproken krijgt u gewoon toegang tot een gecodeerd station door uw Windows-aanmeldingswachtwoord in te voeren, maar het is beveiligd met een langere coderingssleutel dan dat. Die coderingssleutel is gedeeltelijk opgeslagen in de TPM, dus je hebt eigenlijk je Windows-inlogwachtwoord nodig en dezelfde computer waar de schijf vandaan komt om toegang te krijgen. Daarom is de "herstelsleutel" voor BitLocker vrij lang - u hebt die langere herstelsleutel nodig om toegang tot uw gegevens te krijgen als u de schijf naar een andere computer verplaatst.

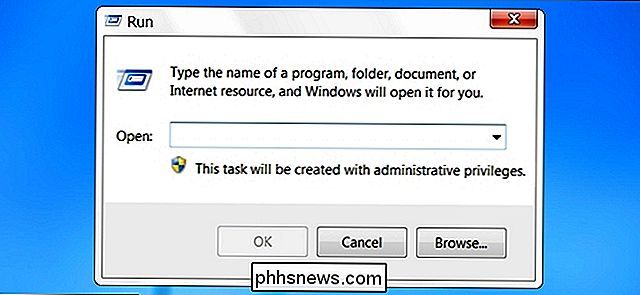

Dit is een reden waarom de oudere Windows EFS-coderingstechnologie niet is ' t zo goed. Het heeft geen mogelijkheid om coderingssleutels op te slaan in een TPM. Dat betekent dat het zijn coderingssleutels op de harde schijf moet opslaan en het veel minder veilig maakt. BitLocker kan werken op schijven zonder TPM's, maar Microsoft heeft zijn best gedaan om deze optie te verbergen om te benadrukken hoe belangrijk een TPM is voor beveiliging.

Waarom TrueCrypt Shunned TPM's

RELATED: 3 alternatieven voor het Now- Defunct TrueCrypt voor uw coderingsbehoeften

Natuurlijk is een TPM niet de enige werkbare optie voor schijfversleuteling. De FAQ van TrueCrypt, die nu is verwijderd, werd gebruikt om te benadrukken waarom TrueCrypt geen TPM heeft gebruikt en nooit zou gebruiken. Het sloeg op TPM gebaseerde oplossingen als een vals gevoel van veiligheid. Natuurlijk stelt TrueCrypt's website nu dat TrueCrypt zelf kwetsbaar is en beveelt het aan om BitLocker - die TPM's gebruikt - te gebruiken. Het is dus een beetje een verwarrende puinhoop in het TrueCrypt-land.

Dit argument is echter nog steeds beschikbaar op de website van VeraCrypt. VeraCrypt is een actieve vork van TrueCrypt. De FAQ van VeraCrypt dringt erop aan dat BitLocker en andere hulpprogramma's die vertrouwen op TPM deze gebruiken om te voorkomen dat aanvallen waarbij een aanvaller beheerderstoegang nodig heeft of fysieke toegang hebben tot een computer, worden voorkomen. "Het enige dat TBM bijna gegarandeerd biedt, is een vals gevoel van veiligheid", zegt de FAQ. Het zegt dat een TPM op zijn best "overbodig" is.

Uiteindelijk is een TPM niet iets waar je veel over na moet denken. Uw computer heeft ofwel een TPM of niet - en moderne computers zullen dat over het algemeen ook doen. Versleutelingshulpmiddelen zoals BitLocker van Microsoft en "apparaatversleuteling" gebruiken automatisch een TPM om uw bestanden op transparante wijze te versleutelen. Dat is beter dan helemaal geen encryptie gebruiken, en het is beter dan simpelweg de coderingssleutels op te slaan op de schijf, zoals Microsoft's EFS (Encrypting File System).

Wat betreft TPM versus niet op TPM gebaseerde oplossingen, of BitLocker vs. TrueCrypt en vergelijkbare oplossingen - nou, dat is een ingewikkeld onderwerp dat we hier niet echt kwalificeren.

Image Credit: Paolo Attivissimo op Flickr

Hoe u een Ethernet-verbinding aan uw laptop toevoegt

Er waren eens, toen laptops een veel omvangrijkere aangelegenheid waren, standaard Ethernet-poorten. Steeds meer slanke laptopontwerpen schuwen tegenwoordig de Ethernet-poort, maar dat betekent niet dat u het zonder hoeft te doen: lees verder, want we laten u zien hoe u goedkoop en eenvoudig Ethernet-toegankelijkheid toevoegt aan zelfs de meest ultradunne ultrabook.

Hoe de scherptediepte kan worden gemanipuleerd om betere foto's te maken

Als je merkt dat je altijd onder de indruk bent van de foto's die je hebt gemaakt, is de kans groot dat de diepte van veldmanipulatie te wijten is . Lees verder als we uitleggen wat de scherptediepte is en hoe je het kunt gebruiken om interessantere en dynamischere foto's te maken. Foto door Matt Clark .