PC-bedrijven worden slordig met beveiliging

Niets is perfect beveiligd en we zullen nooit elke kwetsbaarheid elimineren die er is. Maar we zouden niet zoveel slordige fouten moeten zien als we in 2017 van HP, Apple, Intel en Microsoft hebben gezien.

PC-fabrikanten: besteed tijd aan het saaie werk om onze pc's te beveiligen. We hebben meer beveiliging nodig dan dat we glimmende nieuwe functies nodig hebben.

Als dit een ander jaar zou zijn, zouden mensen Apple's Macs in de hand houden als een alternatief voor de pc-chaos. Maar dit is 2017 en Apple heeft de meest amateuristische, slordige fout van allemaal gehad, dus laten we daar beginnen.

GERELATEERD:

Enorme macOS-bug Toestaan van root-login zonder wachtwoord. Dit is de Fix Apple's nieuwste versie van macOS, bekend als "High Sierra", had een gapend veiligheidsgat waardoor aanvallers snel konden inloggen als root en volledige toegang kregen tot je pc - gewoon door een paar keer proberen in te loggen zonder een wachtwoord. Dit kan op afstand gebeuren via Scherm delen, en het kan zelfs de FileVault-codering overslaan die wordt gebruikt om uw bestanden te beveiligen. Nog erger, de patches die Apple haastte om dit te verhelpen, hoefden niet noodzakelijk het probleem op te lossen. Als je daarna nog een update hebt geïnstalleerd (van vóór het gat in de beveiliging werd gevonden), zou het gat opnieuw worden geopend: de patch van Apple werd niet opgenomen in andere OS-updates. Het was dus niet alleen een slechte fout in High Sierra in de eerste plaats, maar het antwoord van Apple - hoewel redelijk snel - was een puinhoop.

Dit is een ongelooflijk slechte fout van Apple. Als Microsoft een dergelijk probleem had in Windows, zouden Apple-managers nog vele jaren de kans krijgen om Windows in presentaties te gebruiken.

Apple is al veel te lang uitgelopen op de beveiligingsreputatie van de Mac, ook al zijn Macs nog steeds minder veilig dan Windows-pc's op een aantal fundamentele manieren. Macs hebben bijvoorbeeld nog steeds geen UEFI Secure Boot om te voorkomen dat aanvallers met het opstartproces knoeien, zoals Windows-pc's sinds Windows 8. Veiligheid door onduidelijkheid vliegt niet meer voor Apple en ze moeten het overstappen up.

HP's vooraf geïnstalleerde software is een absoluut probleem

GERELATEERD:

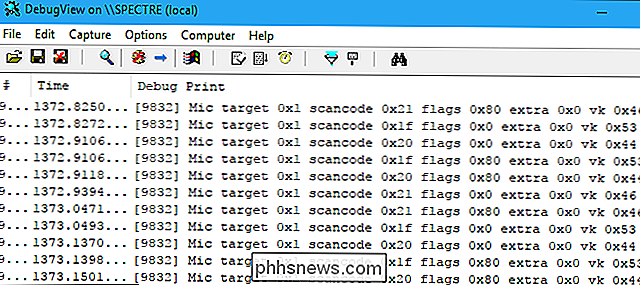

Controleren of uw HP laptop over een Conexant-keylogger beschikt

HP heeft geen goed jaar achter de rug. Hun ergste probleem, dat ik persoonlijk op mijn laptop heb ervaren, was de Conexant-keylogger. Veel HP-laptops werden geleverd met een audiostuurprogramma dat alle toetsaanslagen registreerde naar een MicTray.log-bestand op de computer, dat iedereen kon bekijken (of stelen). Het is absoluut gek dat HP deze foutopsporingscode niet zou vangen voordat deze op pc's wordt verzonden. Het was niet eens verborgen - het was actief bezig met het maken van een keylogger-bestand! Er waren ook andere, minder ernstige problemen op HP pc's. De controverse van HP Touchpoint Manager was niet helemaal "spyware" zoals veel media beweerden, maar HP kon niet communiceren met haar klanten over het probleem, en de Touchpoint Manager-software was nog steeds een nutteloos programma voor het vastpakken van de CPU dat niet werkt nodig voor thuiscomputers.

En als klap op de vuurpijl hadden HP-laptops standaard nog een keylogger geïnstalleerd als onderdeel van de Synaptics touchpad-stuurprogramma's. Deze is niet zo belachelijk als Conexant - hij is standaard gedeactiveerd en kan niet worden ingeschakeld zonder beheerderstoegang - maar het kan aanvallers helpen om detectie door antimalwaretools te omzeilen als ze een HP-laptop willen keylogden. Erger nog, de reactie van HP houdt in dat andere pc-fabrikanten dezelfde driver met dezelfde keylogger kunnen hebben. Dus het kan een probleem zijn in de bredere pc-industrie.

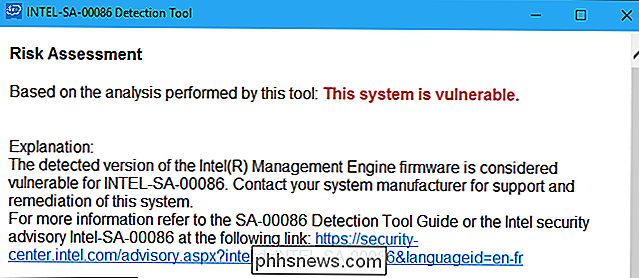

Intel's geheime processor-in-een-processor zit vol gaten

Intel's Management Engine is een klein closed-source black-box besturingssysteem dat deel uitmaakt van alle moderne Intel-chipsets. Alle pc's hebben de Intel Management Engine in een bepaalde configuratie, zelfs moderne Macs.

Ondanks Intels schijnbare push voor beveiliging door obscuriteit, hebben we dit jaar veel beveiligingskwetsbaarheden gezien in de Intel Management Engine. Eerder in 2017 was er een kwetsbaarheid waardoor toegang op afstand mogelijk was zonder een wachtwoord. Gelukkig was dit alleen van toepassing op pc's waarop Intel's Active Management Technology (AMT) was geactiveerd, dus dit had geen invloed op de pc's van thuisgebruikers.

Sindsdien hebben we echter een groot aantal andere gaten in de beveiliging gezien die op praktisch elke pc moesten worden hersteld. Op veel van de getroffen pc's zijn nog geen patches voor hen vrijgegeven.

Dit is met name slecht omdat Intel weigert gebruikers in staat te stellen de Intel Management Engine snel uit te schakelen met een UEFI-firmware (BIOS) -instelling. Als je een pc hebt met de Intel ME die de fabrikant niet zal updaten, heb je pech en zul je voor altijd een kwetsbare pc hebben ... nou, totdat je een nieuwe pc koopt.

In de haast van Intel om hun eigen pc te lanceren software voor beheer op afstand die zelfs kan werken als een pc is uitgeschakeld, heeft een sappig doelwit voor aanvallers om een compromis te sluiten. Aanvallen tegen de Intel Management-engine werken op vrijwel elke moderne pc. In 2017 zien we de eerste consequenties daarvan.

Zelfs Microsoft heeft een beetje vooruitziendheid nodig

GERELATEERD:

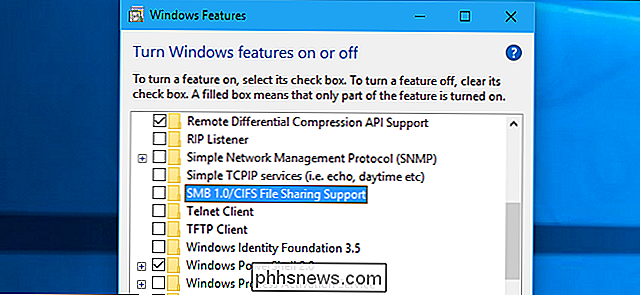

SMBv1 uitschakelen en uw Windows-pc beschermen tegen aanvallen

Het zou gemakkelijk zijn om te wijzen Microsoft zegt dat iedereen moet leren van Microsoft's Trustworthy Computing Initiative, dat begon in de Windows XP-dagen. Maar zelfs Microsoft is dit jaar een beetje slordig geweest. Dit gaat niet alleen over normale veiligheidslekken als een vervelende verre uitvoering van een code in Windows Defender, maar problemen die Microsoft gemakkelijk had kunnen zien aankomen.

De vervelende WannaCry- en Petya-malware-epidemieën in 2017 verspreidden zich beide door beveiligingslekken in het oude SMBv1-protocol. Iedereen wist dat dit protocol oud en kwetsbaar was en Microsoft adviseerde zelfs om het uit te schakelen. Maar ondanks dat alles was het nog steeds

standaard ingeschakeld

op Windows 10 tot de Fall Creators Update. En het werd alleen uitgeschakeld omdat de enorme aanvallen Microsoft ertoe dwongen om het probleem eindelijk aan te pakken. Dat betekent dat Microsoft zoveel waarde hecht aan oudere compatibiliteit dat Windows-gebruikers hierdoor worden aangevallen in plaats van proactief functies uit te schakelen die maar heel weinig mensen nodig hebben. Microsoft hoefde het zelfs niet te verwijderen - schakel het standaard uit! Organisaties hadden het eenvoudig opnieuw kunnen inschakelen voor verouderde doeleinden en thuisgebruikers zouden niet kwetsbaar zijn geweest voor twee van de grootste epidemieën van 2017. Microsoft heeft de vooruitziende blik nodig om functies zoals deze te verwijderen voordat ze dergelijke grote problemen veroorzaken. Natuurlijk zijn deze bedrijven niet alleen problemen. In 2017 besloot Lenovo eindelijk met de Amerikaanse Federal Trade Commission akkoord te gaan met de installatie van de "Superfish" man-in-the-middle-software op pc's in 2015. Dell leverde ook een rootcertificaat waarmee een man-in-the-middle-aanval mogelijk was in 2015. Dit lijkt allemaal te veel. Het wordt tijd dat alle betrokkenen serieuzer worden over de beveiliging, zelfs als ze een aantal glimmende nieuwe functies moeten uitstellen. Als je dit doet, krijg je misschien geen krantenkoppen ... maar het zal de koppen voorkomen die niemand van ons wil zien.

Afbeelding: ja-images / Shutterstock.com, PhuShutter / Shutterstock.com

Hoe u een Android-app forceert om over te schakelen Immersive-modus (zonder rooten)

Google heeft in 2012 een Android-versie van Chrome uitgebracht en heeft nooit de moeite genomen om deze modus op volledig scherm weer te geven. Als je moe bent van het wachten op je favoriete Android-app om een volledig scherm te bieden, is er een manier om het zelf te doen met de Immersive-modus. Kom op Google, ik smeek je al jaren letterlijk!

Tekst en andere items groter of kleiner maken op het Retina-display van uw Mac

Decennia lang hebben mensen met een visuele handicap hun systeemresolutie aangepast om dingen zoals tekst en interface-elementen groter te maken. Dit is een vreselijk idee, omdat het eigenlijk alles op je scherm vervormt. Als je Mac een Retina-display biedt, biedt de Systeemvoorkeuren een betere manier.