Hoe computer- en e-mailbewaking of software voor spionage te detecteren

Als IT Pro bewaak ik routinematig werknemerscomputers en e-mails. Het is essentieel in een werkomgeving, zowel voor administratieve doeleinden als voor beveiliging. Door e-mail te monitoren, kunt u bijvoorbeeld bijlagen blokkeren die een virus of spyware kunnen bevatten. De enige keer dat ik verbinding moet maken met een gebruikerscomputer en direct op hun computer moet werken, is een probleem oplossen.

Als je echter het gevoel hebt dat je wordt gemonitord wanneer je dat niet zou moeten zijn, zijn er een paar kleine trucjes die je kunt gebruiken om te bepalen of je gelijk hebt. Ten eerste betekent het monitoren van iemands computer dat ze alles wat je op je computer doet in realtime kunnen bekijken. Het blokkeren van pornosites, het verwijderen van bijlagen of het blokkeren van spam voordat het in je inbox terechtkomt, etc is niet echt monitoring, maar meer als filteren.

Het enige GROTE probleem dat ik wil benadrukken voordat ik verder ga, is dat als je in een bedrijfsomgeving bent en denkt dat je wordt gemonitord, je moet aannemen dat ze ALLES wat je doet kunnen zien op de computer. Ga er ook van uit dat je niet in staat zult zijn om de software te vinden die alles opneemt. In bedrijfsomgevingen zijn de computers zo aangepast en opnieuw geconfigureerd dat het bijna onmogelijk is om iets te detecteren tenzij u een hacker bent. Dit artikel is meer gericht op thuisgebruikers die denken dat een vriend of familielid ze probeert te controleren.

Computerbewaking

Dus nu, als je nog steeds denkt dat iemand je bespioneert, hier is wat je kunt doen! De eenvoudigste en eenvoudigste manier waarop iemand op uw computer kan inloggen, is via een extern bureaublad. Het goede ding is dat Windows niet meerdere gelijktijdige verbindingen ondersteunt terwijl iemand is ingelogd op de console (er is een hack voor, maar ik maak me geen zorgen over). Wat dit betekent is dat als je bent ingelogd op je XP, 7 of Windows 8 computer en iemand er verbinding mee zou maken met behulp van de INGEBOUWDE REMOTE DESKTOP- functie van Windows, je scherm vergrendeld zou raken en het zou je vertellen wie verbonden.

Dus waarom is dat nuttig? Het is handig, omdat het betekent dat iemand om verbinding te maken met JOUW sessie zonder dat u het merkt of uw scherm wordt overgenomen, zij gebruikmaken van software van derden. In 2014 zal niemand echter zo duidelijk zijn en het is veel moeilijker om software van derden te detecteren.

Als we op zoek zijn naar software van derden, die meestal wordt aangeduid als software voor externe besturing of VNC-software (virtual network computing), moeten we helemaal opnieuw beginnen. Meestal, wanneer iemand dit soort software op uw computer installeert, moeten ze het doen terwijl u er niet bent en zij moeten uw computer opnieuw opstarten. Dus het eerste dat u kan afleiden is als uw computer opnieuw is opgestart en u zich niet meer herinnert.

Ten tweede, zou u uw Start Menu - Alle Programma's moeten controleren en om te zien of iets zoals VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, enz. Is geïnstalleerd. Vaak zijn mensen slordig en denken dat een normale gebruiker niet weet wat een stukje software is en zal het simpelweg negeren. Als een van die programma's is geïnstalleerd, kan iemand verbinding maken met uw computer zonder dat u het weet, zolang het programma op de achtergrond draait als een Windows-service.

Dat brengt ons bij het derde punt. Meestal, als een van de hierboven genoemde programma's is geïnstalleerd, zal er een pictogram voor in de taakbalk staan omdat het constant moet werken.

Controleer al uw pictogrammen (zelfs de verborgen pictogrammen) en kijk wat er wordt uitgevoerd. Als je iets vindt waarvan je nog nooit hebt gehoord, doe dan een snelle Google-zoekopdracht om te zien wat er opduikt. Het is vrij eenvoudig om software te controleren om het taakbalkpictogram te verbergen, dus als je daar niets ongewoons ziet, betekent dit niet dat je geen monitorsoftware hebt geïnstalleerd.

Dus als er niets op de voor de hand liggende plaatsen verschijnt, gaan we door naar de meer gecompliceerde dingen.

Controleer firewallpoorten

Nogmaals, omdat dit apps van derden zijn, moeten ze verbinding maken met Windows op verschillende communicatiepoorten. Poorten zijn gewoon een virtuele gegevensverbinding waarmee computers informatie rechtstreeks delen. Zoals u wellicht al weet, wordt Windows geleverd met een ingebouwde firewall die om veiligheidsredenen veel van de inkomende poorten blokkeert. Als u geen FTP-site gebruikt, waarom zou uw poort 23 dan open zijn, toch?

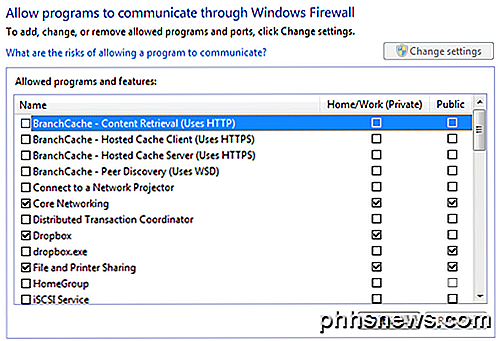

Dus om deze apps van derden op uw computer aan te sluiten, moeten ze via een poort komen, die open op uw computer moet staan. U kunt alle geopende poorten controleren door naar Start, Configuratiescherm en Windows Firewall te gaan . Klik vervolgens op Een programma met functies toestaan via Windows Firewall aan de linkerkant.

Hier zie je een lijst met programma's met selectievakjes ernaast. Degenen die worden gecontroleerd, zijn "open" en de niet-gecontroleerde of niet-vermelde zijn "gesloten". Ga door de lijst en kijk of er een programma is waar je niet bekend mee bent of dat overeenkomt met VNC, afstandsbediening, enz. Als dat het geval is, kun je het programma blokkeren door het vinkje ervoor te verwijderen!

Controleer uitgaande verbindingen

Helaas is het een beetje ingewikkelder dan dit. In sommige gevallen kan er een inkomende verbinding zijn, maar in veel gevallen heeft de software die op uw computer is geïnstalleerd alleen een uitgaande verbinding met een server. In Windows zijn alle uitgaande verbindingen toegestaan, wat betekent dat niets wordt geblokkeerd. Als alle spionagesoftware wel gegevens opslaat en naar een server verzendt, gebruikt het alleen een uitgaande verbinding en wordt daarom niet in die firewalllijst weergegeven.

Om zo'n programma te vangen, moeten we uitgaande verbindingen van onze computer naar servers zien. Er zijn een hele reeks manieren waarop we dit kunnen doen en ik zal het hier over een of twee hebben. Zoals ik al eerder zei, wordt het nu een beetje ingewikkeld omdat we te maken hebben met echt onopvallende software en je zult het niet gemakkelijk vinden.

TCPView

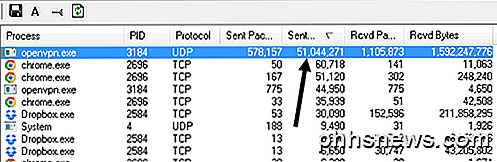

Download eerst een programma met de naam TCPView van Microsoft. Het is een heel klein bestand en je hoeft het niet eens te installeren, gewoon unzippen en dubbelklikken op Tcpview . Het hoofdvenster ziet er als volgt uit en heeft waarschijnlijk geen zin.

Kortom, het toont u alle verbindingen van uw computer naar andere computers. Aan de linkerkant staat de procesnaam, die de programma's zal zijn, dat wil zeggen Chrome, Dropbox, etc. De enige andere kolommen die we moeten bekijken zijn Remote Address en State . Ga je gang en sorteer op kolom Staat en bekijk ze allemaal processen die onder ESTABLISHED zijn vermeld . Gevestigd betekent dat er momenteel een open verbinding is. Merk op dat de spionagesoftware mogelijk niet altijd is verbonden met de externe server, dus is het een goed idee om dit programma open te laten en te controleren op nieuwe processen die kunnen verschijnen in de gevestigde staat.

Wat u wilt doen, is die lijst filteren op processen waarvan u de naam niet herkent. Chrome en Dropbox zijn prima en geen reden tot ongerustheid, maar wat is openvpn.exe en rubyw.exe? Welnu, in mijn geval gebruik ik een VPN om verbinding met internet te maken, dus dat proces is voor mijn VPN-service. U kunt echter gewoon die services Google gebruiken en dat snel zelf uitvogelen. VPN-software spioneert geen software, dus geen zorgen. Wanneer u naar een proces zoekt, kunt u direct zien of het veilig is door alleen maar naar de zoekresultaten te kijken.

Een ander ding dat u wilt controleren, zijn de uiterst rechtse kolommen Sent Pakketten, Sent Bytes enz. Sorteer op Sent Bytes en u kunt onmiddellijk zien welk proces de meeste gegevens van uw computer verzendt. Als iemand uw computer bewaakt, moeten deze de gegevens ergens naartoe sturen, dus tenzij het proces zeer goed is verborgen, zou u het hier moeten zien.

Process Explorer

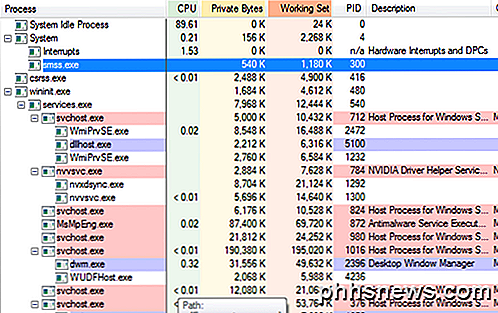

Een ander programma dat u kunt gebruiken om alle processen op uw computer te vinden, is Process Explorer van Microsoft. Wanneer u het uitvoert, ziet u heel veel informatie over elk proces en zelfs onderliggende processen die worden uitgevoerd in bovenliggende processen.

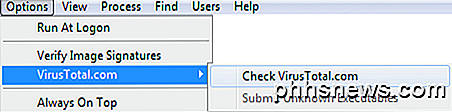

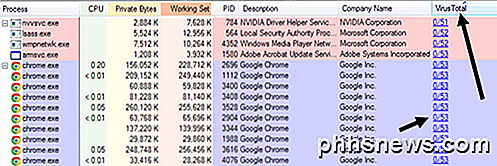

Process Explorer is best gaaf omdat het verbinding maakt met VirusTotal en u meteen kan vertellen of een proces als malware is gedetecteerd of niet. Om dat te doen, klik op Opties, VirusTotal.com en klik vervolgens op Controleer VirusTotal.com . Het brengt je naar hun website om de TOS te lezen, sluit gewoon die uit en klik op Ja in het dialoogvenster in het programma.

Zodra u dat doet, ziet u een nieuwe kolom met de laatste scandetectietarief voor veel van de processen. Het zal niet in staat zijn de waarde voor alle processen te krijgen, maar het is beter dan niets. Voor degenen die geen score hebben, ga je gang en handmatig zoeken naar die processen in Google. Voor degenen met scores, wil je dat het vrijwel 0 / XX zegt. Als het geen 0 is, ga je gang en google het proces of klik op de nummers die voor dat proces naar de VirusTotal-website moeten worden gebracht.

Ik heb ook de neiging om de lijst te sorteren op bedrijfsnaam en elk proces waarvoor geen bedrijf is vermeld, ik Google om het te controleren. Zelfs met deze programma's ziet u mogelijk nog steeds niet alle processen.

rootkits

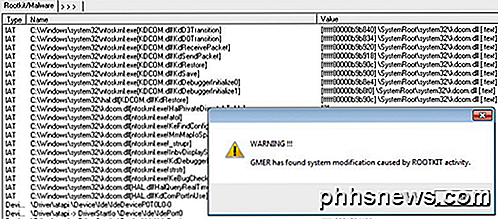

Er zijn ook een klasse stealth-programma's genaamd rootkits, die de twee bovenstaande programma's niet eens kunnen zien. Als u in dit geval niets verdachts hebt gevonden bij het controleren van alle bovenstaande processen, moet u nog robuustere hulpprogramma's proberen. Een andere goede tool van Microsoft is Rootkit Revealer, maar het is erg oud.

Andere goede anti-rootkit-tools zijn Malwarebytes Anti-Rootkit Beta, die ik ten zeerste zou aanraden omdat hun anti-malware tool in 2014 de nummer 1 was. Een andere populaire is GMER.

Ik stel voor dat je deze tools installeert en ze uitvoert. Als ze iets vinden, verwijder of verwijder alles wat ze suggereren. Daarnaast moet u antimalware- en antivirussoftware installeren. Veel van deze stealth-programma's die mensen gebruiken, worden beschouwd als malware / virussen, dus deze worden verwijderd als u de juiste software gebruikt. Als er iets wordt gedetecteerd, zorg er dan voor dat je het opzoekt zodat je erachter kunt komen of het software bewaakte of niet.

E-mail en website monitoring

Het is ook ingewikkeld om te controleren of uw e-mail wordt gemonitord, maar we houden ons aan de eenvoudige dingen voor dit artikel. Wanneer u een e-mail verzendt vanuit Outlook of een e-mailclient op uw computer, moet deze altijd verbinding maken met een e-mailserver. Nu kan het direct verbinden of het kan verbinding maken via een zogenaamde proxyserver, die een verzoek neemt, wijzigt of controleert en doorstuurt naar een andere server.

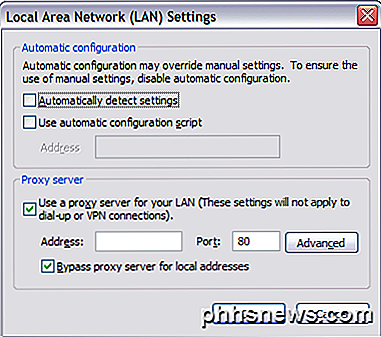

Als u een proxyserver gebruikt voor e-mail of surfen op het web, dan kunnen de websites die u bezoekt of de e-mails die u schrijft, later worden opgeslagen en bekeken. U kunt beide controleren en hier is hoe. Voor IE gaat u naar Extra en vervolgens Internetopties . Klik op het tabblad Verbindingen en kies LAN-instellingen .

Als het selectievakje Proxyserver is ingeschakeld en het een lokaal IP-adres met een poortnummer heeft, betekent dit dat u eerst een lokale server doorloopt voordat deze de webserver bereikt. Dit betekent dat elke website die u bezoekt eerst via een andere server gaat die een soort software draait die het adres blokkeert of eenvoudigweg logt. De enige keer dat u enigszins veilig zou zijn, is als de site die u bezoekt SSL gebruikt (HTTPS in de adresbalk), wat betekent dat alles dat van uw computer naar de externe server wordt gestuurd, versleuteld is. Zelfs als uw bedrijf de gegevens ertussen zou vastleggen, zou het versleuteld zijn. Ik zeg enigszins veilig, want als er spionagesoftware op je computer is geïnstalleerd, kan het toetsaanslagen vastleggen en daarom vastleggen wat je typt op die beveiligde sites.

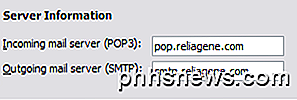

Voor uw zakelijke e-mail controleert u hetzelfde, een lokaal IP-adres voor de POP- en SMTP-mailservers. Als u wilt controleren in Outlook, gaat u naar Hulpprogramma's, E-mailaccounts en klikt u op Wijzigen of Eigenschappen en zoekt u de waarden voor de POP- en SMTP-server. Helaas is de e-mailserver in bedrijfsomgevingen waarschijnlijk lokaal en daarom wordt u zeker gecontroleerd, zelfs als dit niet via een proxy is.

Je moet altijd voorzichtig zijn met het schrijven van e-mails of het surfen op websites terwijl je op kantoor bent. Als je probeert de beveiliging te doorbreken, kom je mogelijk in de problemen als ze erachter komen dat je hun systemen hebt omzeild! IT-mensen houden daar niet van, dat kan ik uit ervaring zeggen! Als u echter uw webbrowsing en e-mailactiviteit wilt beveiligen, kunt u het beste gebruikmaken van VPN, zoals privé-internettoegang.

Hiervoor is het nodig om software op de computer te installeren, wat u in de eerste plaats misschien niet kunt doen. Maar als je kunt, kun je er vrij zeker van zijn dat niemand kan zien wat je in je browser doet, zolang er geen lokale spionagesoftware is geïnstalleerd! Er is niets dat uw activiteiten kan verbergen voor lokaal geïnstalleerde spionagesoftware omdat het toetsaanslagen kan opnemen, enzovoort. Probeer dus mijn instructies hierboven te volgen en het bewakingsprogramma uit te schakelen. Als u vragen of opmerkingen heeft, kunt u reageren. Genieten!

Windows laat desktop-apps actief blijven, of ze nu zichtbaar zijn of niet, terwijl Apple's iOS alleen apps toestaat om een paar beperkte taken op de achtergrond uit te voeren. Android zit ergens tussenin - apps op de voorgrond hebben prioriteit, maar apps hebben veel meer vrijheid op de achtergrond dan op iOS.

Windows 10 kan uw programma's verwijderen zonder te vragen

Wanneer u een belangrijke Windows 10-update installeert, kunt u opnieuw opstarten om te ontdekken dat sommige van uw programma's ontbreken. Ja, Windows 10 kan je programma's verwijderen zonder het je te vragen, maar je kunt ze gemakkelijk terughalen. Dit is de afhaalervaring van sommige mensen met de "November-update", de eerste grote update van Windows 10.