Waarom u zich zorgen moet maken wanneer de wachtwoorddatabase van een service wordt gelekt

"Onze wachtwoorddatabase is gisteren gestolen. Maar maak je geen zorgen: je wachtwoorden zijn gecodeerd. "Regelmatig zien we uitspraken zoals deze online, inclusief gisteren, van Yahoo. Maar moeten we echt die garanties echt voor ogen houden?

De realiteit is dat een wachtwoorddatabase een zorg is, ongeacht hoe een bedrijf het kan proberen te draaien. Maar er zijn een paar dingen die u kunt doen om uzelf te isoleren, ongeacht hoe slecht de beveiligingspraktijken van een bedrijf zijn. Hoe wachtwoorden moeten worden opgeslagen

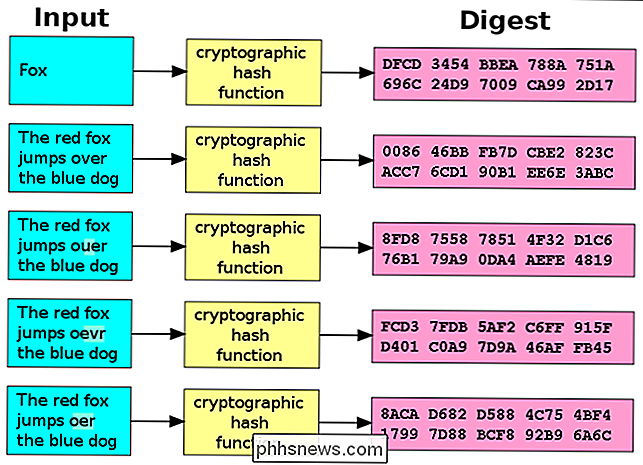

Zo moeten bedrijven wachtwoorden opslaan in een ideale wereld: u maakt een account en geef een wachtwoord. In plaats van het wachtwoord zelf op te slaan, genereert de service een "hash" van het wachtwoord. Dit is een unieke vingerafdruk die niet kan worden teruggedraaid. Het wachtwoord "wachtwoord" kan bijvoorbeeld veranderen in iets dat meer lijkt op "4jfh75to4sud7gh93247g ...". Wanneer u uw wachtwoord invoert om u aan te melden, genereert de service een hash en controleert of de hash-waarde overeenkomt met de waarde die in de database is opgeslagen. De service slaat nooit uw wachtwoord zelf op naar een schijf.

Om uw werkelijke wachtwoord te bepalen, zou een aanvaller met toegang tot de database de hashes vooraf moeten berekenen voor veelvoorkomende wachtwoorden en moeten controleren of ze in de database voorkomen . Aanvallers doen dit met opzoektabellen - enorme lijsten met hashes die overeenkomen met wachtwoorden. De hashes kunnen dan worden vergeleken met de database. Een aanvaller zou bijvoorbeeld de hash voor "wachtwoord 1" kennen en vervolgens zien of sommige accounts in de database die hash gebruiken. Als dat het geval is, weet de aanvaller dat hun wachtwoord "wachtwoord1" is.

Om dit te voorkomen, moeten services hun hashes "verzouten". In plaats van een hash te maken van het wachtwoord zelf, voegen ze een willekeurige reeks toe aan de voorkant of het einde van het wachtwoord voordat het hashing. Met andere woorden, een gebruiker zou het wachtwoord "wachtwoord" invoeren en de service zou het zout en hash een wachtwoord toevoegen dat meer op "wachtwoord35s2dg" lijkt. Elke gebruikersaccount zou zijn eigen unieke zout moeten hebben, en dit zou ervoor zorgen dat elk gebruikersaccount zou een andere hash-waarde hebben voor hun wachtwoord in de database. Zelfs als meerdere accounts het wachtwoord "wachtwoord 1" gebruiken, hebben ze verschillende hashes vanwege de verschillende zoutwaarden. Dit zou een aanvaller verslaan die hashes probeert te berekenen voor wachtwoorden. In plaats van hashes te kunnen genereren die in elke database in één keer op alle gebruikersaccounts van toepassing waren, moesten ze unieke hashes genereren voor elke gebruikersaccount en zijn unieke salt. Dit zou veel meer rekentijd en geheugen kosten.

Daarom zeggen diensten vaak dat ze zich geen zorgen hoeven te maken. Een service met de juiste beveiligingsprocedures zou moeten zeggen dat ze gezoete wachtwoord hashes gebruikten. Als ze gewoon zeggen dat de wachtwoorden 'gehasht' zijn, is dat zorgwekkender. LinkedIn hashed hun wachtwoorden, bijvoorbeeld, maar ze hebben ze niet gezouten - dus het was een grote deal toen LinkedIn 6,5 miljoen gehashte wachtwoorden in 2012 verloor.

Bad Password Practices

Dit is niet het moeilijkste om te implementeren , maar veel websites slagen er nog steeds in om het op verschillende manieren te verprutsen:

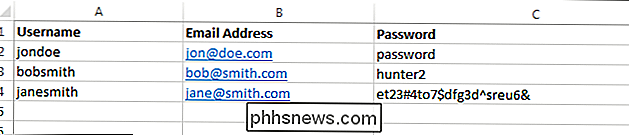

Wachtwoorden opslaan in platte tekst

- : in plaats van hashing met hashen, kunnen enkele van de ergste overtreders de wachtwoorden gewoon in onbewerkte tekst dumpen in een database. Als een dergelijke database in gevaar wordt gebracht, zijn uw wachtwoorden duidelijk aangetast. Het maakt niet uit hoe sterk ze waren. De wachtwoorden hashen zonder ze te verzwelgen

- : sommige services kunnen de wachtwoorden hashen en opgeven en kiezen ervoor om geen zouten te gebruiken. Dergelijke wachtwoorddatabases zouden erg kwetsbaar zijn voor opzoektabellen. Een aanvaller kan hashes genereren voor veel wachtwoorden en vervolgens controleren of ze in de database aanwezig waren - ze konden dit voor elke account tegelijk doen als er geen zout werd gebruikt. Zouten hergebruiken

- : sommige services gebruiken mogelijk een zout, maar ze kunnen hetzelfde zout hergebruiken voor elk gebruikersaccountwachtwoord. Dit is zinloos - als hetzelfde zout voor elke gebruiker zou worden gebruikt, zouden twee gebruikers met hetzelfde wachtwoord dezelfde hasj hebben. Korte zouten gebruiken

- : als er zouten van slechts enkele cijfers worden gebruikt, is het mogelijk om opzoektabellen te genereren die elk mogelijk zout bevatten. Als een enkel cijfer bijvoorbeeld als zout zou worden gebruikt, zou de aanvaller eenvoudig lijsten met hashes kunnen genereren waarin elk mogelijk zout is verwerkt. Bedrijven zullen u niet altijd het hele verhaal vertellen, dus zelfs als ze zeggen dat een wachtwoord hashed was (of gehashed en gezouten), gebruiken ze misschien niet de best practices. Altijd voorzichtig opletten.

Andere zorgen

Waarschijnlijk is de zoutwaarde ook aanwezig in de wachtwoorddatabase. Dit is niet zo slecht - als een unieke zoutwaarde voor elke gebruiker zou worden gebruikt, zouden de aanvallers enorme hoeveelheden CPU-kracht moeten gebruiken om al die wachtwoorden te verbreken.

In de praktijk gebruiken zoveel mensen overduidelijke wachtwoorden dat het waarschijnlijk is gemakkelijk zijn om de wachtwoorden van veel gebruikersaccounts te bepalen. Als een aanvaller bijvoorbeeld uw hash kent en zij weten wat uw zout is, kunnen zij eenvoudig controleren of u enkele van de meest voorkomende wachtwoorden gebruikt.

GERELATEERD:

Hoe Aanvallers feitelijk "Hack Accounts" online en Hoe jezelf te beschermen Als een aanvaller het voor je heeft en je wachtwoord wil kraken, kunnen ze dit met brute kracht doen zolang ze de zoutwaarde weten - wat ze waarschijnlijk doen. Met lokale, offline toegang tot wachtwoorddatabases, kunnen aanvallers alle brute force-aanvallen gebruiken die ze willen.

Andere persoonlijke gegevens lekken waarschijnlijk ook wanneer een wachtwoorddatabase wordt gestolen: gebruikersnamen, e-mailadressen en meer. In het geval van het Yahoo-lek zijn ook beveiligingsvragen en -antwoorden gelekt, wat, zoals we allemaal weten, het gemakkelijker maken om de toegang tot iemands account te stelen.

Hulp, wat moet ik doen?

Wat een service ook zegt wanneer de wachtwoorddatabase wordt gestolen, is het het beste om te veronderstellen dat elke service volledig incompetent is en dienovereenkomstig te handelen.

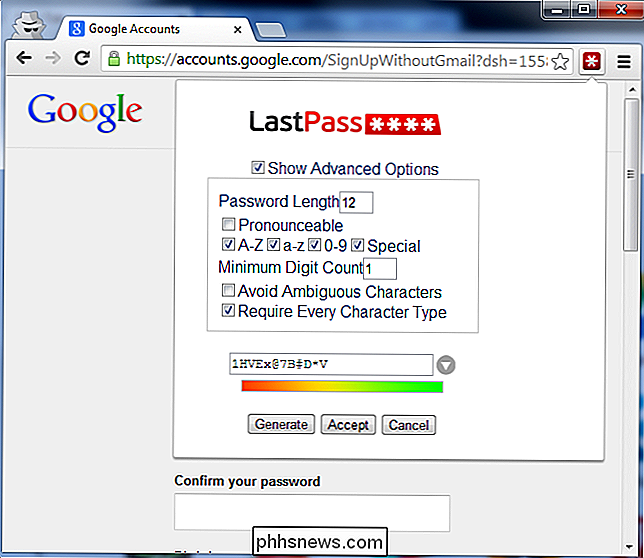

Ten eerste, hergebruik geen wachtwoorden op meerdere websites. Gebruik een wachtwoordbeheerder die unieke wachtwoorden genereert voor elke website. Als een aanvaller erachter komt dat uw wachtwoord voor een dienst "43 ^ tSd% 7uho2 # 3" is en u gebruikt dat wachtwoord alleen op die ene specifieke website, hebben ze niets nuttigs geleerd. Als u overal hetzelfde wachtwoord gebruikt, kunnen ze toegang krijgen tot uw andere accounts. Op deze manier worden de accounts van veel mensen "gehackt".

Als een service in gevaar komt, moet u het wachtwoord wijzigen dat u daar gebruikt. Je zou ook het wachtwoord op andere sites moeten veranderen als je het daar zou hergebruiken - maar dat zou je in de eerste plaats niet moeten doen.

Je zou ook moeten overwegen om tweefactorauthenticatie te gebruiken, die je zelfs beschermt als een aanvaller leert uw wachtwoord.

Het belangrijkste is het niet opnieuw gebruiken van wachtwoorden. Beschadigde wachtwoorddatabases kunnen u geen kwaad doen als u overal een uniek wachtwoord gebruikt - tenzij ze iets anders belangrijks opslaan in de database, zoals uw creditcardnummer.

Image Credit: Marc Falardeau op Flickr, Wikimedia Commons

Hoe Facebook minder storend is

Facebook is voor veel mensen een onmisbare service geworden. Helaas heeft Facebook een aantal vervelende eigenaardigheden, en niet de minste daarvan is hoe het omgaat met je nieuwsfeed. Hier ziet u hoe u het kunt verbeteren. Er zijn vele redenen om Facebook te gebruiken die niet zijn gekoppeld aan de hele nieuwsfeed, artikelen delen en vriendtag-dingen waarmee het meestal geassocieerd wordt.

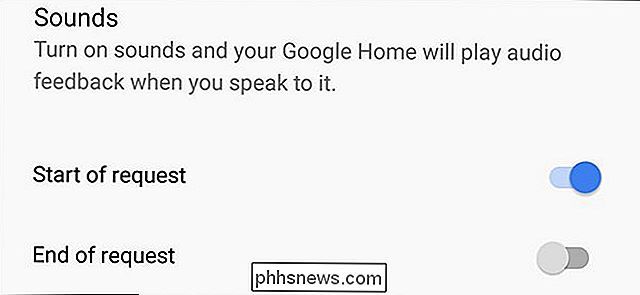

Hoe u Google Home een geluid laat maken wanneer u zegt 'OK, Google'

Google Home is meestal redelijk goed in het herkennen wanneer u hiermee praat, maar soms mislukt het. Google Home toont standaard kleurrijke lichten wanneer u deze activeert, maar als u wilt dat deze ook een geluid maakt, kunt u dat doen. Deze lampen zijn handig, maar u kunt ze niet vanuit elke hoek bekijken , of als je druk bezig bent naar iets anders te kijken.