Waarom hebben sommige systeemgebruikers / usr / bin / false als hun shell?

Zodra u in een Linux-systeem begint te graven, kunt u enkele verwarrende of onverwachte dingen tegenkomen, zoals / usr / bin / false, bijvoorbeeld. Waarom is het daar en wat is het doel ervan? De SuperUser Q & A-post van vandaag biedt een antwoord op de vragen van een nieuwsgierige lezer.

De Question & Answer-sessie van vandaag komt tot ons dankzij SuperUser - een onderdeel van Stack Exchange, een door de gemeenschap gestuurde groep van Q & A-websites.

De vraag

SuperUser-lezer user7326333 wil weten waarom sommige systeemgebruikers / usr / bin / false hebben als shell:

Waarom hebben sommige systeemgebruikers / usr / bin / false als hun shell? Wat betekent dat?

Waarom hebben sommige systeemgebruikers / usr / bin / false als hun shell?

Het antwoord

SuperUser-bijdragers duDE, Toby Speight en bbaassssiiee hebben het antwoord voor ons. Allereerst, duDE:

Dit helpt voorkomen dat gebruikers inloggen op een systeem. Soms hebt u een gebruikersaccount voor een specifieke taak nodig. Desondanks moet niemand op de computer met dit account kunnen communiceren. Dit zijn aan de ene kant systeemgebruikersaccounts. Aan de andere kant is dit een account waarvoor FTP- of POP3-toegang mogelijk is, maar gewoon geen directe shell-login.

Als u het bestand / etc / passwd beter bekijkt, vindt u de opdracht / bin / false als login-shell voor veel systeemaccounts. Feitelijk is false geen shell, maar een opdracht die niets doet en vervolgens ook eindigt met een statuscode die een fout meldt. Het resultaat is eenvoudig. De gebruiker logt in en ziet onmiddellijk de aanmeldingsprompt.

Gevolgd door het antwoord van Toby Speight:

Deze gebruikers zijn de eigenaar van specifieke bestanden of processen en zijn niet bedoeld als inlogaccounts. Als de waarde van het "shell" -veld niet wordt vermeld in / etc / shells, staan programma's zoals FTP-daemons geen toegang toe. Bovendien gebruiken ze voor programma's die / etc / shells niet controleren of / bin / false onmiddellijk een interactieve shell retourneert en weigert.

En ons laatste antwoord van bbaassssiiee:

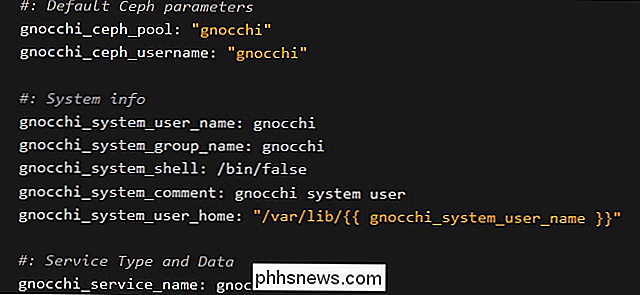

Sommige gebruikers hebben / usr / bin / false, anderen hebben / sbin / nologin, of ze hebben misschien zelfs / usr / bin / passwd. Het kunnen systeemgebruikers zijn die nodig zijn om programmabeperkingen of menselijke gebruikers van programma's te isoleren die de wachtwoordbestanden gebruiken voor authenticatie.

Heeft u iets toe te voegen aan de uitleg? Geluid uit in de reacties. Wilt u meer antwoorden van andere technisch onderlegde Stack Exchange-gebruikers lezen? Bekijk hier de volledige discussiethread.

Image Credit: OpenStack Docs (OpenStack Project)

Skyrim en Fallout 4 Mods installeren met Nexus Mod Manager

Net als veel Bethesda-spellen is modding een van de grote voordelen van games als Skyrim en Fallout 4 op de pc. Nexus Mod Manager is een van de beste manieren om mods te installeren op je favoriete games en we zijn hier om je te laten zien hoe je het kunt gebruiken. Nexus Mod Manager ondersteunt eigenlijk ook veel andere spellen, waaronder The Witcher-games, Dragon Age, Dark Souls en andere Fallout en Elder Scrolls-games, dus je moet in staat zijn om de instructies aan te passen voor elk ander spel dat door Nexus Mod Manager wordt ondersteund.

Zeven dingen die u niet hoeft te rooten met Android om meer te doen

Al jaren roeien Android-enthousiastelingen hun apparaten om dingen te doen die Android standaard niet toestaat. Maar Google heeft veel functies aan Android toegevoegd die eens root vereisten, waardoor veel mensen niet nodig zijn. En bij elke belangrijke release van Android wordt de lijst met redenen om een apparaat te rooten steeds korter - wat vroeger een vereiste redenen voor rooten zijn op dit moment vaak een opgenomen functie.