Wat is 'Spear Phishing' en hoe worden grote bedrijven eruit gehaald?

Het nieuws zit vol met meldingen van 'speer-phishingaanvallen' tegen regeringen, grote bedrijven en politieke activisten. Speer-phishing-aanvallen zijn nu de meest voorkomende manier waarop bedrijfsnetwerken worden aangetast, volgens vele rapporten.

Speer-phishing is een nieuwere en gevaarlijkere vorm van phishing. In plaats van een breed net te gooien in de hoop iets te vangen, maakt de speer-phisher een zorgvuldige aanval en richt het op individuele mensen of een specifieke afdeling. Phishing Explained

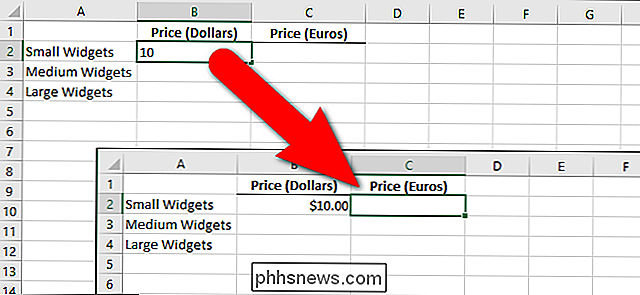

Phishing is de praktijk van zich voordoen als iemand die betrouwbaar is om te proberen en uw informatie te verkrijgen. Een phisher kan bijvoorbeeld spam-e-mails versturen die doen alsof ze van Bank of America zijn en u vragen om op een link te klikken, een nep-website van Bank of America te bezoeken (een phishingsite) en uw bankgegevens in te voeren.

Phishing is niet gewoon beperkt tot e-mail. Een phisher kan een chatnaam zoals 'Skype-ondersteuning' registreren op Skype en contact met u opnemen via Skype-berichten, waarin staat dat uw account is gehackt en zij uw wachtwoord of creditcardnummer nodig hebben om uw identiteit te verifiëren. Dit is ook gedaan in online games, waarbij oplichters zich voordoen als gamebeheerders en berichten sturen waarin om uw wachtwoord wordt gevraagd en waarmee zij uw account proberen te stelen. Phishing kan ook via de telefoon gebeuren. In het verleden hebt u mogelijk telefoontjes ontvangen waarin wordt beweerd dat u van Microsoft bent en zegt u dat u een virus moet betalen om te verwijderen.

Bekijk de anatomie van een phishing-e-mail voor meer informatie.

Hoe speer phishing Is anders

Als traditionele phishing het gieten van een breed net is in de hoop ergens iets van te vangen, is spear-phishing het zorgvuldig richten van een specifiek individu of specifieke organisatie en het aanpassen van de aanval aan hen persoonlijk.

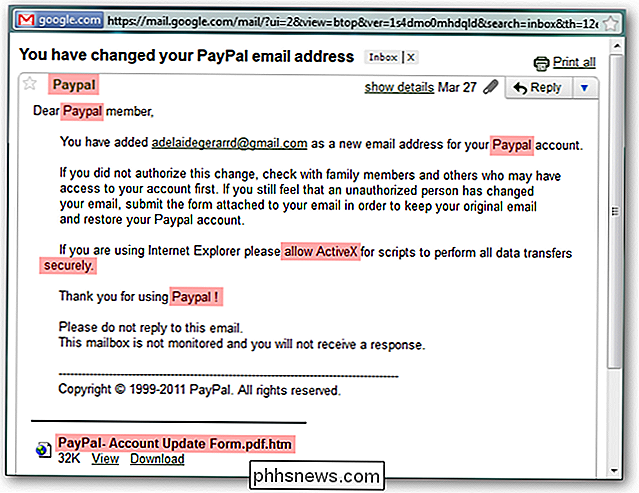

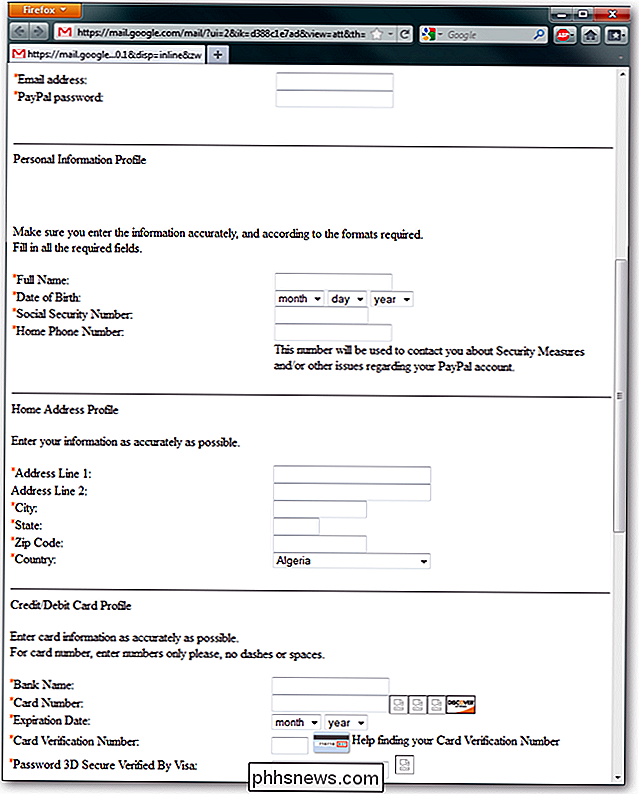

Hoewel de meeste phishing-e-mails zijn niet erg specifiek, een speer-phishing-aanval maakt gebruik van persoonlijke informatie om de oplichterij echt te laten lijken. Bijvoorbeeld, in plaats van het lezen van "Geachte heer, alstublieft op deze link klikken voor fantastische rijkdom en rijkdom", kan de e-mail zeggen: "Hallo Bob, lees dit bedrijfsplan dat we tijdens de vergadering van dinsdag hebben opgesteld en laat ons weten wat u denkt." lijkt misschien afkomstig te zijn van iemand die je kent (mogelijk met een vervalst e-mailadres, maar mogelijk met een echt e-mailadres nadat de persoon is gehackt in een phishingaanval) in plaats van iemand die je niet kent. Het verzoek is zorgvuldiger samengesteld en ziet eruit alsof het legitiem kan zijn. De e-mail kan verwijzen naar iemand die je kent, een aankoop die je hebt gedaan of een ander stukje persoonlijke informatie.

Speer-phishing-aanvallen op waardevolle doelen kunnen worden gecombineerd met een zero-day exploit voor maximale schade. Een oplichter kan bijvoorbeeld een persoon naar een bepaald bedrijf e-mailen met de mededeling 'Hallo Bob, wilt u dit bedrijfsrapport bekijken? Jane zei dat je ons wat feedback zou geven. "Met een legitiem ogend e-mailadres. De link kan naar een webpagina gaan met ingesloten Java- of Flash-inhoud die gebruikmaakt van de zero-day om de computer te beschadigen. (Java is bijzonder gevaarlijk omdat de meeste mensen verouderde en kwetsbare Java-invoegtoepassingen hebben geïnstalleerd.) Zodra de computer is gehackt, kan de aanvaller toegang krijgen tot zijn bedrijfsnetwerk of zijn e-mailadres gebruiken om gerichte speer-phishingaanvallen uit te voeren tegen andere personen in de organisatie.

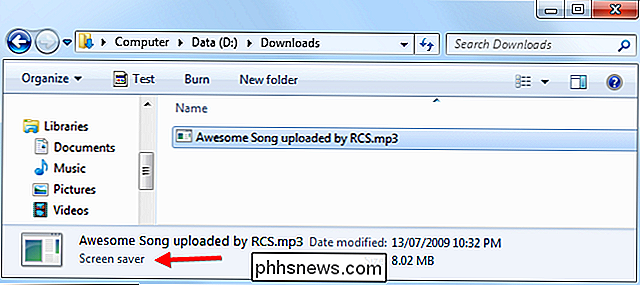

Een oplichter kan ook een gevaarlijk bestand bijvoegen dat is vermomd als een onschadelijk bestand. Een speer-phishing-e-mail kan bijvoorbeeld een PDF-bestand hebben waaraan echt een .exe-bestand is gekoppeld.

Wie zich echt zorgen moet maken

Speer-phishing-aanvallen worden gebruikt tegen grote bedrijven en overheden om toegang te krijgen tot hun interne netwerken. We weten niet over elke onderneming of overheid die is aangetast door succesvolle spear-phishing-aanvallen. Organisaties onthullen vaak niet het exacte type aanval dat hen heeft aangetast. Ze willen zelfs niet toegeven dat ze überhaupt zijn gehackt.

Een snelle zoekopdracht onthult dat organisaties zoals het Witte Huis, Facebook, Apple, het Amerikaanse Ministerie van Defensie, The New York Times, de Wall Street Journal, en Twitter zijn waarschijnlijk gecompromitteerd door speer-phishing-aanvallen. Dat zijn maar een paar van de organisaties waarvan we weten dat ze zijn aangetast - de omvang van het probleem is waarschijnlijk veel groter.

Als een aanvaller echt een hoogwaardig doelwit wil compromitteren, een speer-phishingaanval - misschien in combinatie met een nieuwe zero-day exploit die op de zwarte markt is gekocht - is vaak een zeer effectieve manier om dit te doen. Spear-phishing-aanvallen worden vaak genoemd als de oorzaak wanneer een hoogwaardig doelwit wordt geschonden.

Jezelf beschermen tegen spear Phishing

Als individu ben je minder snel het doelwit van zo'n geavanceerde aanval dan regeringen en grote bedrijven zijn dat wel. Aanvallers kunnen echter nog steeds proberen om spear-phishing-tactieken tegen u te gebruiken door persoonlijke informatie op te nemen in phishing-e-mails. Het is belangrijk om te beseffen dat phishingaanvallen steeds geavanceerder worden.

Als het op phishing aankomt, moet u waakzaam zijn. Houd uw software up-to-date, zodat u beter beschermd bent tegen inbraak als u op koppelingen in e-mails klikt. Wees extra voorzichtig bij het openen van bestanden die zijn bijgevoegd bij e-mails. Pas op voor ongebruikelijke verzoeken om persoonlijke informatie, zelfs als deze legitiem zouden kunnen zijn. Hergebruik geen wachtwoorden op verschillende websites, voor het geval uw wachtwoord eruit komt.

Phishing-aanvallen proberen vaak dingen te doen die legitieme bedrijven nooit zouden doen. Uw bank zal u nooit e-mailen en uw wachtwoord vragen, een bedrijf waar u goederen hebt gekocht, zal u nooit e-mailen en uw creditcardnummer opvragen, en u krijgt nooit een direct bericht van een legitieme organisatie die u om uw wachtwoord vraagt of andere gevoelige informatie. Klik niet op koppelingen in e-mails en geef gevoelige persoonlijke informatie vrij, ongeacht hoe overtuigend de phishing-e-mail en phishing-site zijn.

Zoals alle vormen van phishing is spear-phishing een vorm van social engineering-aanval die bijzonder moeilijk is verdedigen tegen. Het enige dat nodig is, is een persoon die een fout maakt en de aanvallers hebben een neus in uw netwerk gevestigd.

Image Credit: Florida Fish and Wildlife op Flickr

Hoe u uw iOS-apparaat kunt maken Lees artikelen, boeken en meer hardop hardop

Met de functie "Spreek scherm" in iOS kunt u uw apparaat laten lezen wat er op het scherm staat je hoeft alleen maar twee vingers vanaf de bovenkant van de pagina naar beneden te vegen. Het kan bijna alles lezen, van instellingenpagina's tot websites en e-boeken. Hoewel het natuurlijk handig is als je een vorm van visuele beperking hebt, kan het ook erg handig zijn als je je reading wilt inhalen, maar niet wilt dat je ogen op een scherm worden geplakt.

Hoe u uw laatste activiteit hervat op de pols Verhoog de Apple Watch

Uw Apple Watch-scherm wordt standaard ingeschakeld wanneer u uw pols opheft. Ook wordt standaard het gezicht van het horloge weergegeven als het scherm wordt ingeschakeld vanwege een polsverhoging, zelfs als u een andere activiteit op uw horloge uitvoert wanneer het scherm is uitgeschakeld. De instelling "Doorgaan naar" op het horloge kunt u aangeven of u wilt dat de wijzerplaat elke keer dat u uw pols opheft weergeeft, of dat de vorige activiteit wordt hervat.