U2F uitgelegd: hoe Google en andere bedrijven een universele beveiligingstoken maken

U2F is een nieuwe standaard voor universele tokens voor twee-factorenauthentificatie. Deze tokens kunnen USB, NFC of Bluetooth gebruiken om tweefactorauthenticatie te bieden voor verschillende services. Het wordt al ondersteund in Chrome, Firefox en Opera voor Google, Facebook, Dropbox en GitHub-accounts.

Deze standaard wordt ondersteund door de FIDO-alliantie, waaronder Google, Microsoft, PayPal, American Express, MasterCard, VISA, Intel, ARM, Samsung, Qualcomm, Bank of America en vele andere grote bedrijven. Verwacht dat U2F-beveiligingstokens binnenkort overal beschikbaar zijn.

Wat is het?

GERELATEERD:

Wat is twee-factorenauthenticatie en waarom heb ik het nodig? Twee-factorenauthenticatie is een essentiële vereiste manier om uw belangrijke accounts te beschermen. Traditioneel hebben de meeste accounts gewoon een wachtwoord nodig om in te loggen - dat is één factor, iets dat u weet. Iedereen die het wachtwoord kent, kan toegang krijgen tot uw account. <2> Twee-factorenauthenticatie vereist iets dat u weet en iets dat u bezit. Vaak is dit een bericht dat via sms naar uw telefoon wordt verzonden of een code die is gegenereerd via een app zoals Google Authenticator of Authy op uw telefoon. Iemand heeft zowel uw wachtwoord als toegang tot het fysieke apparaat nodig om in te loggen.

Maar tweefactorauthenticatie is niet zo eenvoudig als het zou moeten zijn, en het gaat vaak om het typen van wachtwoorden en sms-berichten in alle services die u gebruikt. U2F is een universele standaard voor het maken van fysieke verificatietokens die met elke dienst kunnen werken.

Als u bekend bent met Yubikey - een fysieke USB-sleutel waarmee u zich bij LastPass en enkele andere services kunt aanmelden, bent u bekend met dit concept. In tegenstelling tot standaard Yubikey-apparaten, is U2F een universele standaard. Aanvankelijk werd U2F gemaakt door Google en Yubico werkte samen.

Hoe werkt het?

Momenteel zijn U2F-apparaten meestal kleine USB-apparaten die u in de USB-poort van uw computer plaatst. Sommigen van hen hebben NFC-ondersteuning, zodat ze kunnen worden gebruikt met Android-telefoons. Het is gebaseerd op bestaande "smart card" -beveiligingstechnologie. Wanneer u het in de USB-poort van uw computer steekt of tegen uw telefoon tikt, kan de browser op uw computer communiceren met de USB-beveiligingssleutel met behulp van veilige coderingstechnologie en de juiste reactie bieden waarmee u zich bij een website kunt aanmelden.

Omdat dit wordt uitgevoerd als onderdeel van de browser zelf, dit geeft u een aantal aardige beveiligingsverbeteringen ten opzichte van typische twee-factorenauthenticatie. Eerst controleert de browser of deze met encryptie communiceert met de echte website, zodat gebruikers er niet door worden misleid om hun tweefactorcodes in te voeren in nep-phishing-websites. Ten tweede verzendt de browser de code rechtstreeks naar de website, zodat een aanvaller die er tussenin zit de tijdelijke tweefactorencode niet kan vastleggen en deze op de echte website kan invoeren om toegang te krijgen tot uw account.

De website kan ook vereenvoudigen uw wachtwoord: een website kan u bijvoorbeeld vragen om een lang wachtwoord en vervolgens om een code met twee factoren, die u allebei moet invoeren. In plaats daarvan zou een website u bij U2F om een viercijferige pincode kunnen vragen die u moet onthouden en vervolgens moet u op een knop op een USB-apparaat drukken of op de telefoon tikken om in te loggen.

De FIDO-alliantie is ook werken aan UAF, waarvoor geen wachtwoord vereist is. Het kan bijvoorbeeld de vingerafdruksensor op een moderne smartphone gebruiken om u te authenticeren met verschillende services.

U kunt meer over de standaard zelf lezen op de website van de FIDO-alliantie.

Waar wordt het ondersteund?

Google Chrome , Mozilla Firefox en Opera (gebaseerd op Google Chrome) zijn de enige browsers die U2F ondersteunen. Het werkt op Windows, Mac, Linux en Chromebooks. Als u een fysiek U2F-token hebt en Chrome, Firefox of Opera gebruikt, kunt u dit gebruiken om uw Google-, Facebook-, Dropbox- en GitHub-accounts te beveiligen. Andere grote services ondersteunen U2F nog niet.

U2F werkt ook met de Google Chrome-browser op Android, ervan uitgaande dat je een USB-sleutel hebt met NFC-ondersteuning ingebouwd. Apple staat geen apps toe om toegang te krijgen tot de NFC-hardware, dus dit werkt niet op iPhones.

Terwijl huidige stabiel Firefox-versies hebben U2F-ondersteuning, deze is standaard uitgeschakeld. U moet een verborgen Firefox-voorkeur inschakelen om de U2F-ondersteuning op dit moment te activeren.

Ondersteuning voor U2F-sleutels zal meer verspreid raken wanneer de Web Authentication API van start gaat. Het werkt zelfs in Microsoft Edge.

Hoe u het kunt gebruiken

U hebt alleen een U2F-token nodig om te beginnen. Google geeft u de opdracht Amazon te zoeken naar 'FIDO U2F-beveiligingssleutel' om ze te vinden. De bovenste kost $ 18 en is gemaakt door Yubico, een bedrijf met een geschiedenis van het maken van fysieke USB-beveiligingssleutels. De duurdere Yubikey NEO bevat NFC-ondersteuning voor gebruik met Android-apparaten.

GERELATEERD:

Hoe u uw accounts kunt beveiligen met een U2F-sleutel of YubiKey

U kunt dan naar de instellingen van uw Google-account gaan en de 2-stapsinstelling vinden verificatiepagina en klik op het tabblad Beveiligingssleutels. Klik op Een beveiligingssleutel toevoegen en u kunt de fysieke beveiligingssleutel toevoegen, die u moet aanmelden bij uw Google-account. Het proces zal vergelijkbaar zijn voor andere services die U2F ondersteunen: raadpleeg deze handleiding voor meer informatie. Dit is geen beveiligingshulpmiddel dat u overal kunt gebruiken, maar veel services zouden er uiteindelijk ondersteuning voor moeten toevoegen. Verwacht in de toekomst grote dingen van de Web Authentication API en deze U2F-sleutels.

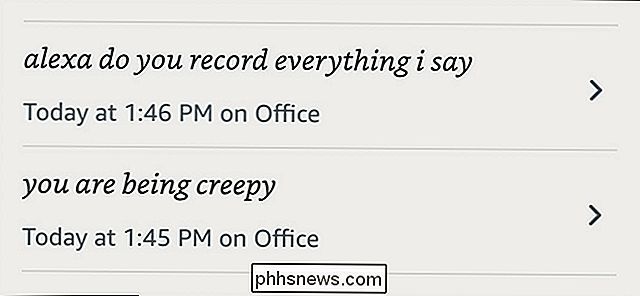

Vrienden bellen en berichten gebruiken Uw Amazon Echo

Alexa is geweldig om te hebben voor het besturen van uw smarthome en het stellen van verschillende vragen, maar ze kan ook uw vrienden en familie bellen en berichten sturen. Hier is hoe het werkt en hoe het in te stellen. GERELATEERD: Hoe installeer en configureer je je Amazon Echo Eerst moet je de Alexa-app updaten naar de nieuwste versie, dus als je nog niet, ga naar de app store op je telefoon en ontvang de update als je de app de afgelopen paar weken niet hebt bijgewerkt.

Hoe vertel ik welke grafische chip uw MacBook gebruikt (en erover heen gaat)

De beste MacBook Pro's van Apple worden geleverd met twee grafische chips: een geïntegreerde Intel Iris Pro-chip en een afzonderlijke grafische kaart met meer kracht. Op die manier kunt u de geïntegreerde chip gebruiken als u een langere levensduur van de batterij nodig hebt, en de krachtigere grafische kaart bij het bewerken van video of het spelen van games.