De 10 meest belachelijke Geek-filmmythen die uitkwamen om waar te zijn

Hollywood begrijpt technologie en 'hacken' niet. Dat dachten we sowieso. Maar veel van de belachelijke dingen die we in films hebben gezien, bleken helemaal waar te zijn.

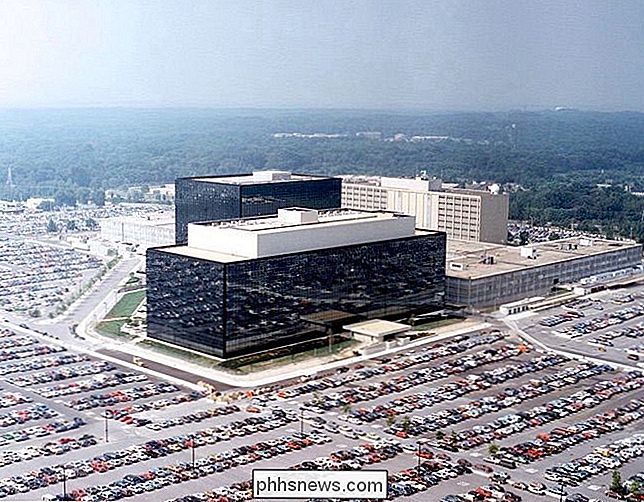

De NSA bespioneert iedereen

Een van de oudste thema's is een regering die alles weet en alles ziet. Als de held wat informatie nodig heeft om een plot te stoppen, kunnen ze gebruik maken van een schijnbaar oneindige hoeveelheid realtime informatie om de slechterik te vinden, te bepalen met wie ze communiceren en deze vervolgens in realtime te volgen. Als alternatief wordt de alziende overheidstoezichtsstaat vaak afgeschilderd als een slechterik. We hebben hier allemaal spot mee, maar veel daarvan lijkt waar te zijn. De NSA (en inlichtingendiensten van andere landen) houden internetverkeer en telefoontjes in de gaten en bouwen enorme databases op die ze kunnen opvragen. De scène waarin de held een enorme database opent die hen alle informatie geeft die ze nodig hebben - nou ja, het is meer waar dan we ons ooit hadden kunnen voorstellen. Heck, zelfs The Simpsons noemde dit in 2007 The Simpsons Movie!

Image Credit: Unknown op imgur

Je locatie kan worden gevolgd

Mobiele telefoons kunnen worden gevolgd door triangulatie van hun relatieve signaalsterkte tussen drie nabijgelegen zendmasten, we weten dat. Maar de Amerikaanse regering heeft nog meer moeite gedaan. Ze hebben nepceltorens geplaatst in kleine vliegtuigen en over stedelijke gebieden gevlogen, onderscheppen de communicatie tussen de mobiele telefoon van een verdachte en de echte celtoren om iemands exacte locatie te bepalen zonder zelfs maar een mobiele provider nodig te hebben voor hulp. (Bron)

Ja, die scène waarin een held een vliegtuig bestuurt en over een stedelijk gebied vliegt en naar een kaart staart terwijl ze op de een of andere manier de exacte locatie van een verdachte volgen - dat is ook waar.

Webcam Hijacking

Webcams kan eng zijn. Ze bieden een manier voor een onzichtbare aanvaller om ons van een afstand te bekijken. Ze kunnen worden gebruikt door een verwrongen geest om iemand te exploiteren, eisen dat iemand strip voor de webcam of hun geheimen of privé-foto's worden verzonden naar familieleden of het publiek. Of, een webcam kan eenvoudigweg fungeren als een handige manier voor iemand om op een anderszins beveiligd gebied te snuffelen.

Webcam-kaping is ook echt. Er is een hele gemeenschap van gedraaide geesten die RAT (Remote Access Tool) -software gebruiken om mensen te bespioneren, in de hoop een glimp op te vangen van het uitkleden en proberen ze te manipuleren om te strippen voor de camera. (Bron) Het Britse geheime inlichtingenbureau GHCQ heeft miljoenen Yahoo! webcam-afbeeldingen, waaronder veel pornografische afbeeldingen. (Bron)

Hacking-verkeerslichten en -camera's

Schakel over op de dramatische achtervolgingsscène. Onze helden jagen op een bekwame hacker. Of onze helden moeten hun hackvaardigheden gebruiken om de slechterik in te halen. Hoe dan ook, iemand manipuleert de verkeerscamera's, maakt ze groen wanneer ze er doorheen moeten rijden en rood wanneer hun achtervolgers er doorheen moeten rijden. Of onze helden hacken het verkeerscamerarooster om iemands bewegingen door een stad te bespioneren. Of, erger nog, een stad wordt overgenomen door een supervillian die alle verkeerslichten groen maakt om chaos te veroorzaken en maniacaal kakelt. Dat zorgt voor een dramatische scène, maar het is gek - of toch? Het blijkt dat het hacken van verkeerslichten en hun camera's vaak triviaal is. Onderzoekers hebben ontdekt dat veel verkeerslichten zijn verbonden met open wifi-netwerken en standaardwachtwoorden gebruiken. (Bron) <2003> De Italiaanse Job heeft een personage die verkeerslichten "hackt" en alle lichten op een kruispunt groen laat branden om een verkeersopstopping te veroorzaken.

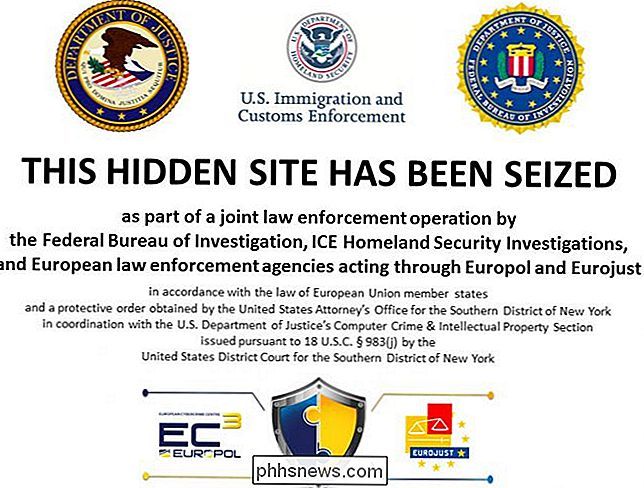

Darknet-medicijnringen, wapensmokkel en huurmoordenaars

GERELATEERD:

Wat is Bitcoin en hoe werkt het?

Er is een geheim deel van het internet waar de criminelen op de loer liggen, onder de glanzende buitenkant waar elke staande burger elke dag overheen wandelt. Je kunt hier alles krijgen, voor een prijs. Elk type illegale drug dat u wilt, gestolen creditcardnummers, valse identiteitsbewijzen, illegale wapens en professionele huurmoordenaars.

Veel van dit is waar dankzij de "darknet" - Tor verborgen diensten, bijvoorbeeld. Het is meer publieke kennis geworden dankzij de buste van Silk Road, maar er zijn ook andere sites opgedoken. Natuurlijk is er geen garantie dat al dit spul echt legitiem is. Toen Silk Road's "Dread Pirate Roberts" probeerde huurmoordenaars in te huren en hen in BitCoin te betalen, lijkt hij zowel iemand te hebben ingehuurd die het geld nam en verdween als ook de politie die het gebruikte om een zaak tegen hem op te bouwen. Er is geen bewijs dat de honderdduizenden dollars in BitCoin die hij doorbracht, daadwerkelijk iemand hebben laten doden, dus misschien is dit criminele meesterbrein niet zo slim als hij dacht dat hij was. (Bron)

Hacking Beveiligingscamera's en beveiligingssystemen Onze helden - of schurken - moeten inbreken op een veilige locatie. Om dit te bekijken, hacken ze de beveiligingscamera's en onderzoeken ze de beveiliging van de plaats. Ze wijzen op het aantal bewakers, hun patrouilles en andere beveiligingsfuncties die ze moeten omzeilen.

Het is handig, maar ook niet te moeilijk. Veel IP-beveiligingscamera's hebben een gruwelijk zwakke beveiliging en kunnen triviaal worden gehackt. U kunt zelfs websites vinden met een lijst met openbaar belichte beveiligingscamera's die u zelf opsnuffelt. (Bron)

Net als veel andere producten hebben beveiligingssystemen zelf vaak een gruwelijk zwakke beveiliging, zodat ze kunnen worden afgesloten of vastlopen als iemand de moeite doet.

Hacking-geldautomaten voor geld

GERELATEERD:

Hoe Credit Card Skimmers werken, en hoe ze te spotten

Geldautomaten zijn een geweldig doelwit voor hackers. Als iemand wat geld nodig heeft, kunnen ze eenvoudig een geldautomaat hacken om het te krijgen. Hoewel de geldautomaat misschien niet overal in de straat films gaat maken, hebben we ook een aantal ATM-hacks zien opduiken. De meesten van hen zijn om een magneetstriplezer en een camera aan de machine zelf te bevestigen om de ATM-kaartreferenties van mensen te "skimmen", maar er zijn aanvallen die direct werken door de ATM-software te hacken. (Bron)

Deze verschijnt al in 1991's Terminator 2, waar John Connor een apparaat in een geldautomaat steekt en er wat gratis contant geld van krijgt.

Beveiliging Backdoors in versleutelingsprotocollen GERELATEERD:

Hier is waarom de codering van Windows 8.1 niet lijkt te schrikken voor de FBI

"Het heeft geen zin, mijnheer, hij praat niet. We zullen nooit de codering op zijn harde schijf verbreken. "Het is een regel die kan worden uitgesproken voordat een slimme hacker van de overheid spreekt en zegt dat het geen probleem is. De overheid heeft tenslotte een achterdeur in de codering en kan die kraken. Dat is gewoon een dramatische versie van een mogelijke scène - in werkelijkheid manifesteert dit zich meestal als de overheid in staat is om elke gewenste codering te kraken, alleen omdat.

We hebben nu backdoors in versleutelingssystemen in de echte wereld opgenomen. De NSA manipuleerde de NIST in het invoegen van een achterdeur in de Dual_EC_DRBG-versleutelingsstandaard, die werd aanbevolen door de Amerikaanse overheid. (Bron) De NSA betaalde vervolgens $ 10 miljoen aan RSA Security in een geheime deal en deze gecompromitteerde versleutelingsstandaard werd vervolgens standaard gebruikt in hun BSAFE-bibliotheek. (Bron) En dat is slechts een achterdeur die we kennen.

De standaard "apparaatencryptie" van Windows 8.1 gaat uit de buurt van het geven van een herstelsleutel aan Microsoft, zodat de overheid deze van hen kan krijgen. Backdoors kan er ook in Windows uitzien, dat een aantal handige functies biedt voor Windows-gebruikers, toegang voor de Amerikaanse overheid en plausibele ontkenbaarheid voor Microsoft. Hotelleutels kunnen gemakkelijk worden gehackt

Wil iemand in de buurt raken? een hotelkamer? Geen probleem! Hotelkamersloten kunnen gemakkelijk worden gekaapt dankzij hun kaartlezers. Knal gewoon het slot open, doe iets met de draden en je bent binnen. Iedereen die deze mythe heeft bedacht, heeft er waarschijnlijk niet veel tijd aan besteed, maar het is mogelijk. Met enkele goedkope hardware en een paar seconden zou een aanvaller de assembly aan de buitenkant van het slot kunnen openen, hardware in een open poort kunnen steken, de decryptiesleutel uit het geheugen kunnen lezen en het slot kunnen openen. Miljoenen kamersloten over de hele wereld zijn hier kwetsbaar voor. (Bron)

Onity, het bedrijf dat de sloten heeft vervaardigd, zal hotels een kap geven om over de poort te plaatsen en schroeven die het monteren moeilijker maken om los te maken. Maar hotels willen dit niet oplossen, en Onity wil niet gratis vervangende sloten weggeven, dus veel sloten worden nooit gerepareerd. (Bron)

Wachtwoorden kunnen eenvoudig worden gehackt

GERELATEERD:

Hoe aanvallers feitelijk "Hackaccounts" online maken en hoe u zichzelf kunt beschermen

Wachtwoorden vormen in de films nooit een obstakel. Of een slimme persoon gaat zitten en probeert het wachtwoord van iemand te raden, of ze pluggen iets in en kraken snel hun wachtwoord.

Veel wachtwoorden zijn vreselijk, dus het proberen van combinaties zoals 'wachtwoord', 'letmein', de naam van een kind, een huisdier de naam, de geboortedatum van een echtgenoot en andere voor de hand liggende delen van gegevens laten je vaak geluk in iemands wachtwoord. En als u hetzelfde wachtwoord op meerdere plaatsen opnieuw gebruikt, hebben aanvallers waarschijnlijk al aanmeldingsgegevens voor uw accounts.

Als u toch toegang krijgt tot een wachtwoorddatabase zodat u een brute-force aanval kunt uitvoeren, is het vaak snel om het wachtwoord te raden dankzij lijsten met voor de hand liggende, gemeenschappelijke wachtwoorden. Rainbow-tabellen versnellen dit ook en bieden vooraf berekende hashes waarmee u snel veelgebruikte wachtwoorden kunt identificeren zonder veel rekenkracht uit te geven. (Bron)

Dit zijn verre van de enige mythen die waarheid bleken te zijn. Als hier een rode draad is, is veiligheid (en privacy) vaak een bijzaak in de echte wereld en is de technologie die we gebruiken nooit zo veilig als we zouden willen. Naarmate we meer naar verbonden apparaten vragen dankzij "The Internet of Things", moeten we de beveiliging veel serieuzer nemen. Image Credit: Kenneth Lu op Flickr, Aleksander Markin op Flickr, Sean McGrath op Flickr, Belastingbedragen op Flickr, NSA

Hoe u uw gadgets van stroom voorziet om vastlopen en andere problemen te verhelpen

Heeft u ooit een smartphone, laptop, tablet of andere elektronische gadgets niet meer gereageerd? De trefzekere manier om te herstellen van de bevriezing - ervan uitgaande dat het geen hardwareprobleem is - is door de gadget van stroom te voorzien. De meeste nerds weten dat het trekken en opnieuw inbrengen van de batterij van een apparaat hem zal dwingen te herstellen na een bevriezing en direct weer op te starten , maar wat als het apparaat geen verwisselbare batterij heeft?

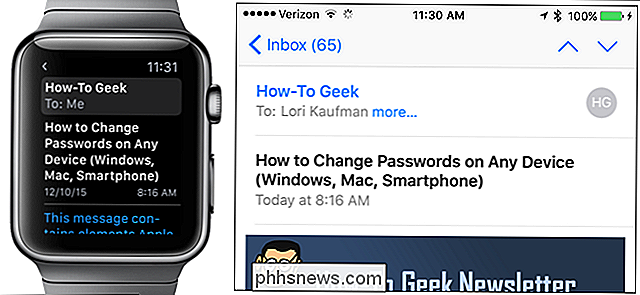

Handoff inschakelen op uw Apple Watch

Handoff is de functie op Apple Watch en iPhone waarmee u een taak op het ene apparaat kunt starten en het op een ander apparaat kunt voltooien. U kunt bijvoorbeeld uw e-mail checken op uw horloge en vervolgens overschakelen naar uw telefoon om een antwoord samen te stellen. U moet uw iPhone gebruiken om de overdrachtsmogelijkheid op uw Apple Watch in te schakelen.