Hoe kan ik wachtwoorden onzichtbaar houden bij het uitvoeren van een opdracht als een SSH-argument?

Het goed beveiligd houden van onze wachtwoorden is iets dat we allemaal serieus moeten nemen, maar wat moet u doen als een bepaalde programma of app toont uw wachtwoord duidelijk zichtbaar terwijl u het typt? De SuperUser Q & A-post van vandaag biedt de oplossing voor het wachtwoordprobleem van een gefrustreerd lezer.

De Question & Answer-sessie van vandaag komt tot ons dankzij SuperUser - een onderdeel van Stack Exchange, een community-driven groep van Q & A-websites.

De vraag

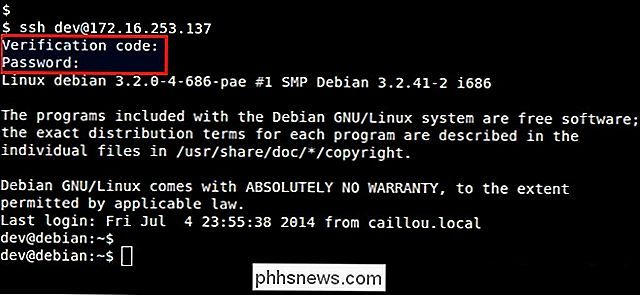

SuperUser-lezer user110971 wil weten hoe wachtwoorden onzichtbaar blijven als een opdracht wordt uitgevoerd als een SSH-argument:

Als ik deze opdracht voer en begin met het invoeren van het MySQL-wachtwoord, is het wachtwoord zichtbaar op het scherm:

- ssh gebruiker @ server 'mysql -u user -p'

Hoe kan ik dit voorkomen? Als ik via SSH inlog en de MySQL-opdracht uitvoer, werkt alles goed.

Hoe kunt u wachtwoorden onzichtbaar houden als een opdracht wordt uitgevoerd als een SSH-argument?

Het antwoord

SuperUser-bijdrager Toby Speight heeft het antwoord voor ons:

Als u een opdracht op afstand verstrekt om uit te voeren, wijst SSH geen tty toe, zodat de opdracht op afstand de echo niet kan uitschakelen. Je kunt SSH dwingen om een tty te leveren met de -t optie:

- ssh -t user @ server 'mysql -u user -p'

De equivalente optie ( voor -o of voor het configuratiebestand) is RequestTTY . Ik zou waarschuwen tegen het gebruik ervan in het configuratiebestand omdat het ongewenste effecten kan hebben voor niet-interactieve commando's.

Heeft u iets toe te voegen aan de uitleg? Geluid uit in de reacties. Wilt u meer antwoorden van andere technisch onderlegde Stack Exchange-gebruikers lezen? Bekijk hier de volledige discussiethread.

Beeldcredits: Linux Screenshots (Flickr)

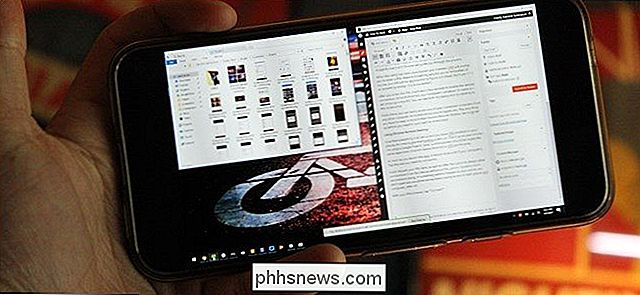

Toegang verkrijgen tot uw computer vanaf uw telefoon

Er komt een moment in bijna de levensduur van elke computergebruiker wanneer zij een bestand van hun pc nodig hebben ... en de pc niet in de buurt is. Gelukkig is er een eenvoudige manier om vanaf je telefoon of tablet op afstand toegang te krijgen tot je pc, waardoor je dat ontbrekende bestand een fluitje van een cent wordt.

Wat is HTTPS en waarom moet ik me zorgen maken?

HTTPS, het vergrendelingspictogram in de adresbalk, een gecodeerde websiteverbinding, het staat bekend als veel dingen. Hoewel het ooit voornamelijk was gereserveerd voor wachtwoorden en andere gevoelige gegevens, laat het hele web langzamerhand HTTP achter en schakelt het over naar HTTPS. De "S" in HTTPS staat voor "Secure".