Waarom zou een SSD intern gegevens zonder wachtwoord coderen?

Hoewel veel mensen actief kiezen om hun gegevens te coderen, kunnen anderen verrast zijn dat hun huidige schijf dit automatisch doet zonder invoer van hen. Waarom is dat? De SuperUser Q & A-post van vandaag biedt de antwoorden op een nieuwsgierige lezer.

De Question & Answer-sessie van vandaag komt tot ons dankzij SuperUser - een onderdeel van Stack Exchange, een door de gemeenschap gestuurde groep van Q & A-websites.

Foto's met dank aan Roo Reynolds (Flickr).

De vraag

SuperUser-lezer Tyler Durden wil weten waarom zijn SSD intern gecodeerde gegevens zonder wachtwoord:

Ik heb onlangs een SSD-fout gehad en probeer de gegevens te herstellen. Het gegevensherstelbedrijf heeft me verteld dat het ingewikkeld is omdat de ingebouwde schijfcontroller codering gebruikt. Ik neem aan dat dit betekent dat wanneer het gegevens naar de geheugenchips schrijft, het het in een gecodeerd formaat op de chips opslaat. Als dit waar is, waarom zou een SSD dat doen?

Waarom zou een SSD intern gegevens zonder wachtwoord coderen?

Het antwoord

SuperUser-bijdrager DragonLord heeft het antwoord voor ons:

Altijd-aan-codering kunt u uw gegevens beveiligen door een wachtwoord in te stellen zonder de gegevens te hoeven wissen of afzonderlijk te versleutelen. Het maakt het ook snel en gemakkelijk om de hele schijf te "wissen". De SSD doet dit door de coderingssleutel op te slaan in platte tekst. Wanneer u een ATA-schijfwachtwoord instelt (Samsung roept deze

- Klasse 0-beveiliging ), gebruikt de SSD deze om de sleutel zelf te coderen, dus u moet het wachtwoord invoeren om de schijf te ontgrendelen. Dit beveiligt de gegevens op de schijf zonder de volledige inhoud van de schijf te hoeven wissen of alle gegevens op de schijf te moeten overschrijven met een gecodeerde versie. Alle gegevens gecodeerd op de schijf hebben ook een extra voordeel: de mogelijkheid om effectief te wissen het meteen. Door simpelweg de coderingssleutel te wijzigen of te verwijderen, worden alle gegevens op het station onleesbaar gemaakt zonder het hele station te overschrijven. Sommige nieuwere harde schijven van Seagate (inclusief verschillende nieuwere consumentenstations) implementeren deze functie als Instant Secure Erase

- (1) .

(1) - In reactie op enkele van de andere opmerkingen: dit is misschien niet helemaal veilig gezien overheden mogelijk AES kunnen ontsleutelen in de nabije toekomst. Het is echter over het algemeen voldoende voor de meeste consumenten en voor bedrijven die oude schijven opnieuw willen gebruiken.

Heeft u iets toe te voegen aan de uitleg? Geluid uit in de reacties. Wilt u meer antwoorden van andere technisch onderlegde Stack Exchange-gebruikers lezen? Bekijk hier de volledige discussiethread

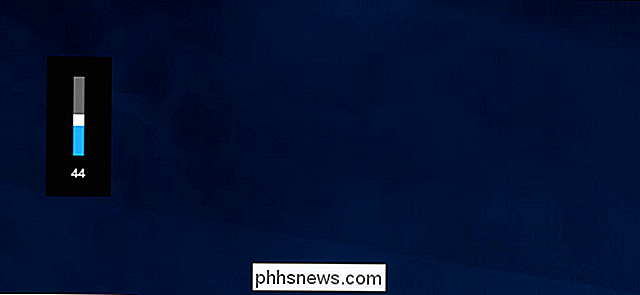

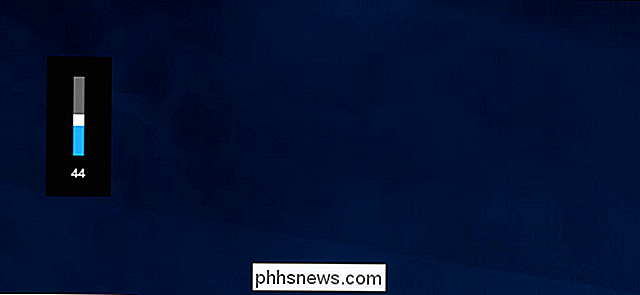

Het pop-upvenster met het volume verbergen in Windows 8 en 10

Windows 10 en 8 bevatten een volumeweergave die in de linkerbovenhoek van het scherm verschijnt telkens wanneer u het volume aanpast met een sneltoets. Microsoft biedt geen ingebouwde manier om het uit te schakelen, maar er is een manier om het te verbergen. Deze OSD (on-screen display) is bijzonder vervelend als u mediacenter-software gebruikt met een ingebouwde volumeweergave.

Hoe u uw naam uit zoekmachines kunt verwijderen

Ben je op zoek naar een manier om je naam van Google te verwijderen? Heb je de laatste tijd geprobeerd je Google-naam te gebruiken? Is er iets ongepast of schadelijk dat je liever niet op de eerste pagina ziet die iedereen kan zien? Het googelen van mijn eigen naam levert veel resultaten op, meestal allemaal gerelateerd aan mijn beroep op online bloggen