Waarom laat Linux gebruikers toe om de rootdirectory te verwijderen?

Meestal voert geen van ons vrijwillig een actie uit die onze besturingssystemen letterlijk zal breken en ons zal dwingen ze opnieuw te installeren. Maar wat als een dergelijke actie gemakkelijk zou kunnen plaatsvinden, zelfs bij toeval van de kant van de gebruiker? De SuperUser Q & A-post van vandaag biedt het antwoord op de vraag van een verwarde lezer.

De Question & Answer-sessie van vandaag komt tot ons dankzij SuperUser - een onderdeel van Stack Exchange, een door de gemeenschap gestuurde groep van Q & A-websites.

De vraag

Superuser-lezer fangxing wil weten waarom Linux gebruikers toestaat om de hoofdmap te verwijderen:

Toen ik Linux voor het eerst op mijn computer installeerde, vond ik het altijd prettig root te gebruiken omdat ik niet nodig om sudo toe te voegen en mijn wachtwoord in te voeren elke keer dat ik een opdracht uitvoerde waarvoor rootrechten nodig waren.

Op een dag wilde ik gewoon een map verwijderen en liep rm -rf / , waardoor mijn systeem "brak". Ik heb me afgevraagd waarom Linux-ontwerpers zo'n gevaarlijke opdracht niet blokkeerden om zo gemakkelijk te worden uitgevoerd.

Waarom staat Linux gebruikers toe de hoofdmap te verwijderen?

Het antwoord

SuperUser-bijdrager Ben N heeft het antwoord voor ons:

Waarom zou het u blokkeren om te doen wat u maar wilt met uw eigen computer? Inloggen als root of met behulp van sudo zegt letterlijk tegen de machine: "Ik weet wat ik aan het doen ben." Voorkomen dat mensen dubieuze dingen doen, voorkomt meestal ook dat ze slimme dingen doen ( zoals uitgedrukt door Raymond Chen).

Bovendien is er een buitengewoon goede reden om een gebruiker toe te staan de root-directory te fakkelen: een computer ontmantelen door het besturingssysteem en bestandssysteem volledig te wissen. ( Gevaar! Op sommige UEFI-systemen kan rm -rf / ook de fysieke machine blokkeren.) Het is ook redelijk om in een chroot-gevangenis te doen.

Blijkbaar mensen hebben per ongeluk het commando zo vaak uitgevoerd dat een veiligheidsfunctie is toegevoegd. rm -rf / doet niets op de meeste systemen tenzij -no-preserve-root ook wordt geleverd, en er is geen manier waarop je dat per ongeluk kunt typen. Dat helpt ook om te waken tegen slecht geschreven maar goedbedoelde shellscripts.

Heeft u iets toe te voegen aan de uitleg? Geluid uit in de reacties. Wilt u meer antwoorden van andere technisch onderlegde Stack Exchange-gebruikers lezen? Bekijk hier de volledige discussiethread.

Image Credit: Wikimedia Commons

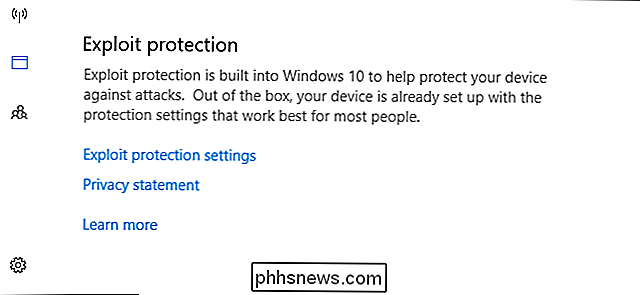

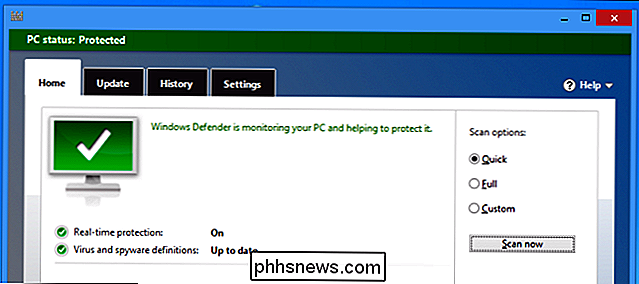

Waarom u geen volledige Internet Security Suite

Internetbeveiligingssuites zijn niet nutteloos. Hun antivirusbescherming is over het algemeen goed en ze hebben mogelijk enkele handige functies. Maar ze zijn ontworpen om u functies te verkopen die u niet echt nodig hebt. Antivirus is de belangrijkste functie De belangrijkste functie van elke internetbeveiligingssuite is de antivirus.

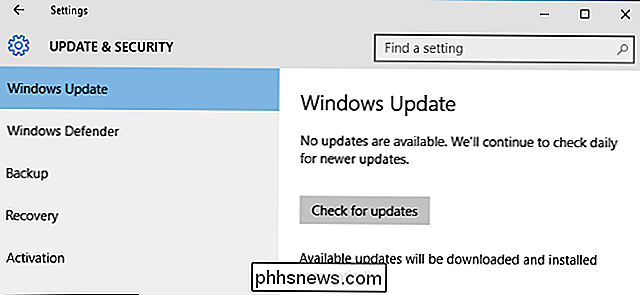

Windows 10 wordt verondersteld zichzelf automatisch bij te werken. Maar het kan weken of langer duren voordat een grote update zoals de Anniversary Update uw pc bereikt. Dit is de reden waarom dat gebeurt - en hoe je wacht kunt overslaan. Je hebt onlangs een upgrade naar Windows 10 of de november-update uitgevoerd GERELATEERD: Hoe je meer dan 10 GB schijfruimte vrijmaakt na het installeren van Windows 10's verjaardagsvergroting Als u onlangs uw pc hebt geüpgraded naar Windows 10 of hebt bijgeschakeld van de eerste versie van Windows 10 naar de Windows 10 november-update, kunt u 30 dagen lang niet upgraden naar de verjaardagsverjaardag.