Wat is een "zero-day" -exploitatie en hoe kunt u uzelf beschermen?

De technische pers schrijft voortdurend over nieuwe en gevaarlijke 'zero-day'-exploits. Maar wat is nu precies een zero-day exploit, wat maakt het zo gevaarlijk, en het allerbelangrijkste: hoe kun je jezelf beschermen? Zero-day-aanvallen gebeuren wanneer de slechteriken de goeden voor zijn en ons aanvallen met kwetsbaarheden we wisten zelfs niet dat het bestond. Ze zijn wat er gebeurt als we geen tijd hebben gehad om onze verdediging voor te bereiden.

Software is kwetsbaar

Software is niet perfect. De browser waarin u dit leest - of het nu gaat om Chrome, Firefox, Internet Explorer of wat dan ook - bevat gegarandeerd fouten. Zo'n complex stukje software is geschreven door mensen en heeft problemen waar we het nog niet van weten. Veel van deze bugs zijn niet erg gevaarlijk - misschien zorgen ze ervoor dat een website niet goed werkt of kan uw browser crashen. Sommige bugs zijn echter beveiligingslekken. Een aanvaller die op de hoogte is van de bug, kan een exploit maken die de bug in de software gebruikt om toegang te krijgen tot uw systeem.

Sommige software is natuurlijk kwetsbaarder dan andere. Java heeft bijvoorbeeld een oneindige stroom van kwetsbaarheden gehad waardoor websites die de Java-invoegtoepassing gebruiken, aan de Java-sandbox kunnen ontsnappen en volledige toegang tot uw machine hebben. Exploits die erin slagen om de sandboxtechnologie van Google Chrome in gevaar te brengen, zijn veel zeldzamer, hoewel Chrome zelfs zero-days heeft gehad.

Responsible Disclosure

Soms wordt een kwetsbaarheid ontdekt door de goeden. De ontwikkelaar ontdekt zelf de kwetsbaarheid of 'white-hat'-hackers ontdekken de kwetsbaarheid en maken deze op een verantwoorde manier bekend, bijvoorbeeld door iets als Pwn2Own of het Chrome-bugbounty-programma van Google, waarmee hackers worden beloond voor het ontdekken van kwetsbaarheden en op verantwoorde wijze openbaar maken. De ontwikkelaar repareert de bug en geeft er een patch voor vrij.

Schadelijke mensen kunnen later proberen het beveiligingslek te misbruiken nadat het is onthuld en gepatcht, maar mensen hebben tijd gehad om zich voor te bereiden. Sommige mensen patchen hun software niet in tijdig, dus deze aanvallen kunnen nog steeds gevaarlijk zijn. Als een aanval echter gericht is op een stukje software met een bekend beveiligingslek waarvoor al een patch beschikbaar is, is dat geen "zero-day" -aanval.

Zero-Day Attacks

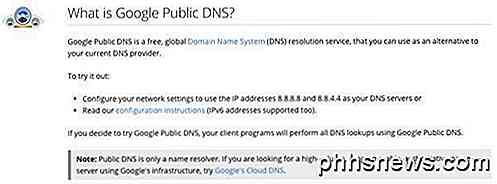

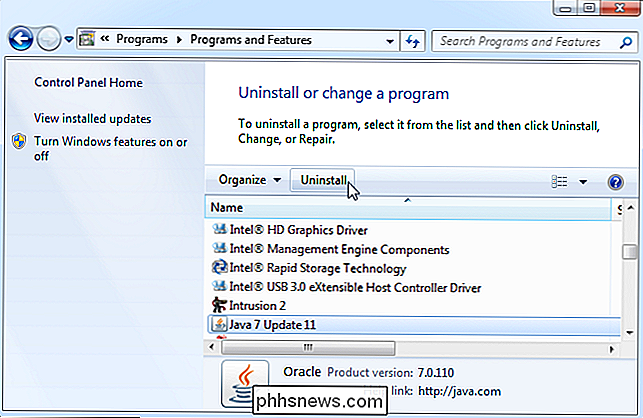

Soms wordt een kwetsbaarheid ontdekt door het slechte jongens. De mensen die de kwetsbaarheid ontdekken, kunnen het verkopen aan andere mensen en organisaties die op zoek zijn naar exploits (dit is big business - dit zijn niet alleen tieners in kelders die je proberen te pesten, dit is georganiseerde misdaad in actie) of gebruik het zelf. Het beveiligingslek is mogelijk al bekend bij de ontwikkelaar, maar de ontwikkelaar is mogelijk niet in staat geweest om het op tijd te herstellen. Hoe u zichzelf kunt beschermen Nul dagen zijn eng, want we hebben geen kennisgeving vooraf. We kunnen zero-day aanvallen niet voorkomen door onze software te laten patchen. Per definitie zijn er geen patches beschikbaar voor een zero-day aanval. Dus wat kunnen we doen om onszelf te beschermen tegen zero-day exploits? : we weten niet zeker dat daar zal in de toekomst weer een zero-day-kwetsbaarheid in Java zijn, maar Java's lange geschiedenis van zero-day attacks betekent dat dit waarschijnlijk zal gebeuren. (In feite is Java momenteel kwetsbaar voor verschillende zero-day-aanvallen die nog niet zijn gepatcht.) Verwijder Java (of schakel de plug-in uit als u Java hebt geïnstalleerd) en u loopt minder risico op zero-day aanvallen . Adobe's PDF-reader en Flash Player hebben in het verleden ook behoorlijk wat zero-day-aanvallen gehad, hoewel ze recentelijk zijn verbeterd. Verklein je aanvalsoppervlak

Dit is een zero-day aanval - dit betekent dat ontwikkelaars nul dagen hebben gehad om het probleem op te lossen voordat het al in het wild wordt uitgebuit. De slechteriken hebben er echter lang genoeg over geweten om een exploit te exploiteren en te beginnen met aanvallen. De software blijft kwetsbaar voor aanvallen totdat een patch door gebruikers wordt vrijgegeven en toegepast. Dit kan enkele dagen duren.

Vermijd kwetsbare software

Waarom u een bestand niet "veilig kunt verwijderen" en wat u in plaats daarvan moet doen

Sommige hulpprogramma's hebben een "veilige verwijdering" -optie die belooft om veilig een bestand van uw harde schijf te wissen. alle sporen ervan verwijderen. Oudere versies van Mac OS X hebben een "Secure Empty Trash" -optie die iets soortgelijks probeert te doen. Apple heeft deze functie onlangs verwijderd omdat het gewoon niet betrouwbaar werkt op moderne schijven.

Hoe gebruik je het Buddy-systeem van Pokémon Go

De nieuwste update van het populaire en vaak verguisde mobiele spel van Niantic, Pokémon Go, is gearriveerd. Voorkant en middelpunt is een nieuwe functie die belooft je een Poké-buddy te laten plaatsen, zodat je kunt lopen en snoep kunt verdienen. Dit is voor die Pokémon die zo zelden verschijnen, dat het evolueren ervan onwaarschijnlijk lijkt of aan het toeval wordt overgelaten.