OTT legt uit: wat is het verschil tussen een virus, een Trojaans paard, een worm en een rootkit?

Vrijwel iedereen heeft gehoord van de termen spyware, malware, virus, Trojaans paard, computerworm, rootkit, enz., Maar ken je echt het verschil tussen elk ervan? Ik probeerde het verschil aan iemand uit te leggen en raakte zelf een beetje in de war. Met zoveel soorten bedreigingen die er zijn, is het moeilijk om alle voorwaarden bij te houden.

In dit artikel zal ik enkele van de belangrijkste doornemen die we de hele tijd horen en de verschillen vertellen. Voordat we aan de slag gaan, laten we eerst twee andere voorwaarden uit de weg ruimen: spyware en malware. Wat is het verschil tussen spyware en malware?

Spyware, in zijn oorspronkelijke betekenis, betekende in feite een programma dat zonder uw toestemming op een systeem werd geïnstalleerd of clandestien werd gebundeld met een legitiem programma dat persoonlijke informatie over u verzamelde en vervolgens naar een externe machine stuurde. Spyware ging uiteindelijk echter verder dan alleen computermonitoring en de term malware begon door elkaar te worden gebruikt.

Malware is eigenlijk elk type kwaadaardige software die bedoeld is om de computer te beschadigen, informatie te verzamelen, toegang te krijgen tot gevoelige gegevens, enz. Malware omvat virussen, Trojaanse paarden, rootkits, wormen, keyloggers, spyware, adware en vrijwel alles wat u kan bedenken. Laten we het nu hebben over het verschil tussen een virus, trojan, worm en rootkit.

virussen

Hoewel virussen de meeste malware lijken die je tegenwoordig tegenkomt, is het dat eigenlijk niet. De meest voorkomende soorten malware zijn trojaanse paarden en wormen. Die verklaring is gebaseerd op de lijst met malware-bedreigingen die door Microsoft zijn gepubliceerd:

http://www.microsoft.com/security/portal/threat/views.aspx

Dus wat is een virus? Het is eigenlijk een programma dat zich kan verspreiden (repliceren) van de ene computer naar de andere. Hetzelfde geldt voor een worm, maar het verschil is dat een virus zichzelf meestal moet injecteren in een uitvoerbaar bestand om te kunnen uitvoeren. Wanneer het geïnfecteerde uitvoerbare bestand wordt uitgevoerd, kan het zich naar andere uitvoerbare bestanden verspreiden. Voor verspreiding van een virus is normaal gesproken een vorm van gebruikersinterventie vereist.

Als u ooit een bijlage van uw e-mail hebt gedownload en het uw systeem heeft geïnfecteerd, zou dat als een virus worden beschouwd omdat het de gebruiker vereist om het bestand daadwerkelijk te openen. Er zijn veel manieren waarop virussen zichzelf slim in uitvoerbare bestanden kunnen invoegen. Eén type virus, een holtevirus genoemd, kan zichzelf in gebruikte secties van een uitvoerbaar bestand invoegen, waardoor het bestand niet wordt beschadigd en het bestand niet groter wordt.

Het meest voorkomende type virus tegenwoordig is het macrovirus. Dit zijn helaas virussen die Microsoft-producten injecteren zoals Word, Excel, PowerPoint, Outlook, enzovoort. Omdat Office zo populair is en het ook op de Mac staat, is het natuurlijk de slimste manier om een virus te verspreiden als dat is wat u wilt bereiken.

Trojaanse paard

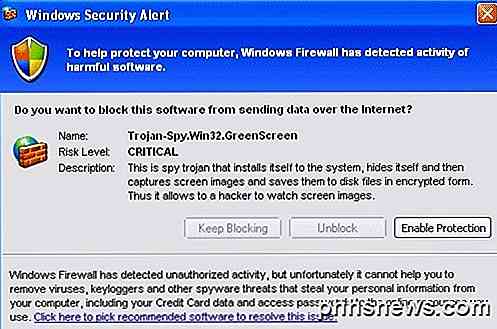

Een Trojaans paard is een malware-programma dat zichzelf niet probeert te repliceren, maar in plaats daarvan wordt geïnstalleerd op een gebruikerssysteem door zich voor te doen als een legitiem softwareprogramma. De naam komt duidelijk uit de Griekse mythologie omdat de software zichzelf presenteert als ongevaarlijk en daardoor de gebruiker misleidt om het op zijn computer te installeren.

Zodra een Trojaans paard op de computer van een gebruiker wordt geïnstalleerd, probeert het zichzelf niet in een bestand zoals een virus te injecteren, maar stelt het de hacker in staat om op afstand de computer te besturen. Een van de meest voorkomende toepassingen van een computer die is geïnfecteerd met een Trojaans paard, is het onderdeel maken van een botnet. Een botnet is in feite een aantal machines die via internet zijn verbonden en vervolgens kunnen worden gebruikt om spam te verzenden of bepaalde taken uit te voeren, zoals Denial-of-Service-aanvallen, waarbij websites worden verwijderd.

Toen ik in 1998 studeerde, was Netbus een gek populair Trojaans paard in die tijd. In onze slaapzalen installeerden we het op elkaars computers en speelden allerlei grappen op elkaar. Helaas zullen de meeste Trojaanse paarden computers crashen, financiële gegevens stelen, toetsaanslagen registreren, uw scherm bekijken met uw permissies en nog veel meer sluwe dingen.

Computer Worm

Een computerworm is net een virus, behalve dat het zichzelf kan repliceren. Niet alleen kan het zichzelf repliceren zonder een hostbestand nodig te hebben om zichzelf in te injecteren, het maakt normaal gesproken ook gebruik van het netwerk om zichzelf te verspreiden. Dit betekent dat een worm ernstige schade kan toebrengen aan een netwerk als geheel, terwijl een virus zich meestal richt op bestanden op de computer die is geïnfecteerd.

Alle wormen worden geleverd met of zonder een lading. Zonder een payload zal de worm zichzelf gewoon over het netwerk repliceren en uiteindelijk het netwerk vertragen vanwege de toename van het verkeer veroorzaakt door de worm. Een worm met een payload repliceert en probeert een andere taak uit te voeren, zoals het verwijderen van bestanden, het verzenden van e-mails of het installeren van een backdoor. Een achterdeur is slechts een manier om authenticatie te omzeilen en op afstand toegang tot de computer te krijgen.

Wormen verspreiden zich voornamelijk vanwege beveiligingskwetsbaarheden in het besturingssysteem. Daarom is het belangrijk om de nieuwste beveiligingsupdates voor uw besturingssysteem te installeren.

rootkit

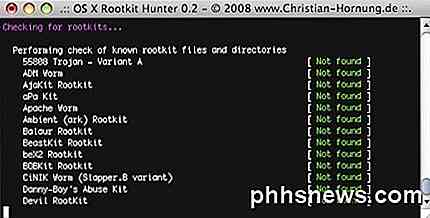

Een rootkit is malware die extreem moeilijk te detecteren is en die zich actief probeert te verbergen voor de gebruiker, het besturingssysteem en eventuele antivirus- / antimalwareprogramma's. De software kan op verschillende manieren worden geïnstalleerd, inclusief het misbruiken van een beveiligingslek in het besturingssysteem of door beheerderstoegang tot de computer te verkrijgen.

Nadat het programma is geïnstalleerd en zolang het volledige beheerdersrechten heeft, zal het programma zichzelf gaan verbergen en het momenteel geïnstalleerde besturingssysteem en de software wijzigen om detectie in de toekomst te voorkomen. Rootkits zullen, zoals u hoort, uw antivirus uitschakelen of installeren in de OS-kernel, waarbij uw enige optie soms is om het volledige besturingssysteem opnieuw te installeren.

Rootkits kunnen ook worden geleverd met payloads waarbij ze andere programma's zoals virussen en keyloggers verbergen. Om van een rootkit af te komen zonder het besturingssysteem opnieuw te hoeven installeren, moeten gebruikers eerst naar een ander besturingssysteem opstarten en vervolgens de rootkit proberen op te schonen of in ieder geval kritieke gegevens kopiëren.

Hopelijk geeft dit korte overzicht je een beter beeld van wat de verschillende terminologie inhoudt en hoe ze zich tot elkaar verhouden. Als je iets toe te voegen hebt dat ik heb gemist, kun je het in de reacties plaatsen. Genieten!

De iPhone-snelkoppeling die u helpt alles met één hand te bereiken

Toen Apple voor het eerst debuteerde met de iPhone 6 en 6 Plus met hun grotere schermen, introduceerden ze ook een functie met de naam Bereikbaarheid die het gemakkelijker maakt om bereik de bovenkant van het scherm wanneer u het apparaat met één hand gebruikt. Het is echter verrassend hoeveel mensen niet weten dat de functie bestaat, of denken dat het een bug is wanneer ze deze tegenkomen.

Samenwerken aan documenten in real-time in Office 2016

Microsoft Office 2016 heeft hun samenwerkingsfuncties verbeterd, zodat meerdere auteurs in realtime aan een document kunnen werken. U kunt een document delen in OneDrive en bekijken wie er aan werkt, en u kunt zelfs een link krijgen om anderen gemakkelijk toegang tot het document te geven. We zullen Word in dit artikel gebruiken om te illustreren hoe u kunt samenwerken aan documenten; Deze realtime samenwerkingsfunctie is echter ook beschikbaar in Excel en PowerPoint.