Hoe u uw gegevens kunt beveiligen in een TrueCrypt Verborgen volume

Vorige week hebben we u laten zien hoe u een eenvoudig, maar sterk gecodeerd TrueCrypt-volume kunt instellen om uw gevoelige gegevens te beschermen. Deze week gaan we dieper in en laten we zien hoe u uw gecodeerde gegevens kunt verbergen binnen uw gecodeerde gegevens .

Wat is een verborgen volume?

De meeste mensen zijn al bekend met het idee van codering- met behulp van een eenvoudig of ingewikkeld versleutelingsschema worden gegevens op een bepaalde manier verschoven zodat het niet langer in de oorspronkelijke staat verschijnt zonder ontcijfering. Of we het nu hebben over een eenvoudige Boy Scout Manual-codering of een geharde coderingstoepassing van militaire kwaliteit, het basisprincipe is hetzelfde: niet-versleutelde gegevens komen binnen, versleutelingsmechanisme wordt toegepast, gecodeerde gegevens komen uit.

Wat betreft het beveiligen van iets als uw belastingaangifte, een eenvoudige workflow gebouwd rond een sterke codering is meer dan voldoende. U probeert immers niet te voorkomen dat iemand van ooit toegang heeft tot uw belastinginformatie (de overheid heeft het immers allemaal al in ons bestand), u probeert uzelf te beschermen tegen identiteitsdiefstal als je computer is gestolen. Hiertoe zou je onze vorige handleiding over het aan de slag gaan met TrueCrypt kunnen volgen en heel gelukkig zijn.

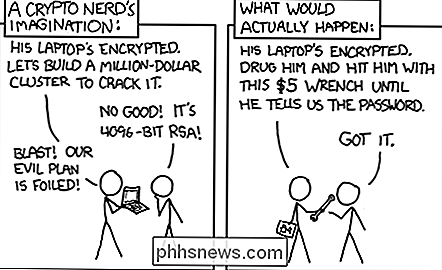

Wat als je gegevens hebt die je ten koste van alles wilt verbergen? Of het nu komt door een diep gevoel van privacy, een beetje paranoia of een legitieme angst voor vervolging door een corrupte overheid, er is een kritieke fout bij het gebruik van eenvoudige encryptie, humoristisch gemarkeerd in deze XKCD-strip:

Als de andere partij weet je hebt een gecodeerd volume, ze kunnen je op een bepaalde manier dwingen om het wachtwoord voor dat gecodeerde volume te verstrekken. Je kunt immers niet ontkennen dat je versleutelde gegevens hebt als ze al in bezit zijn van de bestandscontainer of de harde schijf die is gecodeerd.

In een dergelijke situatie of een andere situatie waarin je gegevens wilt versleutelen diep dat je haar bestaan ronduit kan ontkennen, wat kun je doen? Wat als u uw gegevens wilt verbergen in een soort cryptografische versie van Inception , dieper dan dat? Hiertoe gaan we naar een coderingsconcept dat bekend staat als "Verborgen Volumes" en, handig, opgenomen als een hulpmiddel in de TrueCrypt-software die we je vorige week hebben laten zien.

Wanneer je een TrueCrypt-volume maakt, verschijnt het hele volume , van buiten het volume, als een gigantisch blok van willekeurige gegevens. Er is geen manier om de inhoud van het volume te ontsleutelen om de inhoud te onthullen. Bestanden en lege ruimte zijn uniform willekeurig. Verborgen volumes profiteren van deze willekeurige gegevens en gebruiken het als een mantel. Immers, als een niet-versleuteld volume op willekeurige gegevens lijkt en de vrije ruimte op een niet-versleuteld volume op willekeurige gegevens lijkt, is het eenvoudig om die willekeurige gegevens te gebruiken om een extra gecodeerd volume te verbergen.

Hiertoe kunt u een ouder versleuteld hebben volume gevuld met bestanden die redelijkerwijze zouden worden versleuteld (persoonlijke correspondentie, belastingdocumenten, clientbestanden, enz.) en vervolgens verborgen en genest daarin, een niet-detecteerbaar volume dat de feitelijke informatie bevat die u niet kunt of wilde onthullen (de GPS-coördinaten van Het lichaam van Jimmy Hoffa, het recept voor Coca-Cola of je vakantiefoto's van Area 51).

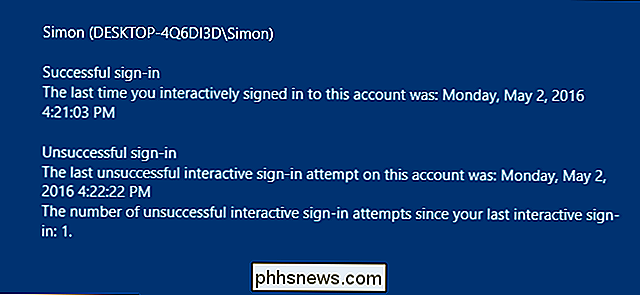

Dus hoe krijg je toegang tot het verborgen volume? Wanneer u het bovenliggende volume koppelt, moet u een wachtwoord invoeren (en mogelijk aanvullende verificaties, zoals een sleutelbestand). Als u het juiste wachtwoord voor het bovenliggende volume invoert, wordt het bovenliggende volume geactiveerd (waardoor de belastingdocumenten worden weergegeven). Als u het verborgen volume wilt koppelen, moet u het wachtwoord voor het verborgen volume invoeren in plaats van het wachtwoord voor het bovenliggende volume. TrueCrypt controleert vervolgens een secundaire volumekop boven het secundaire wachtwoord en koppelt het verborgen volume. Nogmaals, het verborgen volume is volledig niet te onderscheiden van de lege willekeurige ruimte in het bovenliggende volume.

Als je meer wilt lezen over de technische aspecten van verborgen volumes en de uitvoering ervan in TrueCrypt, kun je hier deze vlezige uitleg hier vinden . Anders gaan we aan de slag met het bouwen van een verborgen volume!

Een verborgen volume maken met TrueCrypt

Er zijn twee manieren om een verborgen volume te maken, de eerste manier is volledig vanaf nul te beginnen en tegelijkertijd een nieuw bovenliggend volume en een verborgen volume te maken. De tweede manier is om een nieuw verborgen volume te maken om te nestelen binnen een bestaand bovenliggend volume. Omdat we je al hebben laten zien hoe je een bovenliggend volume kunt maken, gaan we verder waar we gebleven waren. Als u nog geen bovenliggend volume hebt aangemaakt, raden we u aan onze gids te bezoeken om met TrueCrypt te beginnen om vertrouwd te raken met de toepassing en om een bovenliggend volume te maken. We raden u aan dit snel door te lezen, zelfs als u van plan bent om de alles-in-één-optie te gebruiken, omdat we deze keer niet zo diepgaand in het proces duiken.

Een gecodeerd volume maken binnen uw bovenliggende volume je moet TrueCrypt opstarten. Monteer het bovenliggende volume niet - als u het had geopend, neemt u even de tijd om het te demonteren. U kunt het verborgen volume niet maken terwijl het bovenliggende volume is aangekoppeld!

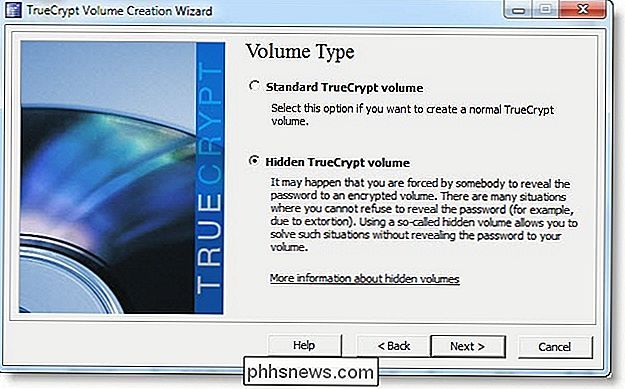

Klik op Volume -> Nieuw volume maken om de wizard Volume maken te starten. Net als in de vorige handleiding, gaan we Een gecodeerde bestandscontainer maken selecteren. Selecteer in de volgende stap Verborgen TrueCrypt-volume en vervolgens Directe modus .

Opmerking: als u hebt besloten om het bovenliggende en verborgen volume op hetzelfde moment te maken, selecteert u Normale modus - het enige verschil is dat u in plaats van een bestaand volume te openen en het verborgen volume daarin te creëren, de wizard tweemaal doorloopt.

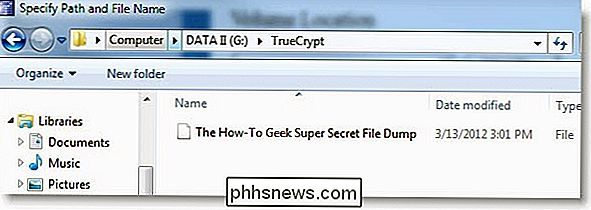

In de volgende stap wordt u gevraagd om de wizard te selecteren. bestaande TrueCrypt-container waarin u het verborgen volume binnenin wilt nesten. We hebben dezelfde container gekozen die we in de zelfstudie van vorige week hebben gemaakt.

Voer het wachtwoord voor dat volume in wanneer hierom wordt gevraagd (als je extra verificatie gebruikt, zoals een sleutelbestand, moet je het nu gebruiken zoals je zou doen als je montage van het volume voor daadwerkelijk gebruik). TrueCrypt scant het bovenliggende volume om de maximale grootte te bepalen.

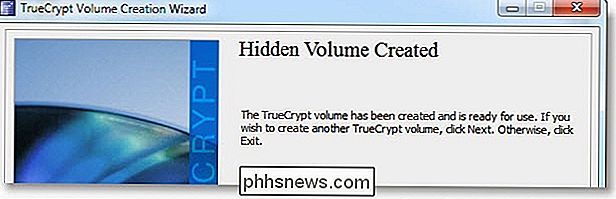

Nadat u de grootte van het verborgen volume hebt opgegeven, herhaalt u exact hetzelfde proces voor het maken van volumes dat u gebruikte toen u de bovenliggende volume-selectie van codering en hash-type maakte, volumegrootte, wachtwoord, bestandssysteem, enz. Naast de volumegrootte en het wachtwoord, kunt u de instellingen die u met het oorspronkelijke volume hebt gebruikt, opnieuw gebruiken. Wat betreft de volumegrootte en het wachtwoord: het is belangrijk dat u voldoende ruimte overlaat, zodat u het oudervolume kunt blijven gebruiken (hier later meer over). We hebben een volume van 4,4 GB en we hebben daarvan 1 GB aan het verborgen volume besteed. Het is ook belangrijk dat u een wachtwoord gebruikt dat aanzienlijk verschilt van het wachtwoord dat u hebt gebruikt voor het bovenliggende volume . Als u alle juiste instellingen hebt geselecteerd en een sterk wachtwoord hebt gekozen, wordt het tijd om de schijf te formatteren.

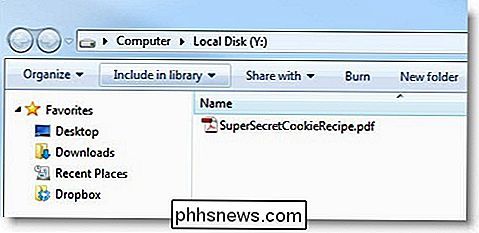

Sluit de wizard zodra de schijf is gemaakt en ga terug naar de hoofdinterface van TrueCrypt. Het is tijd om het verborgen volume te activeren. Ga je gang en ga naar het volumebestand zoals je zou doen als je het bovenliggende volume zou openen. Klik op Selecteer bestand , kies het bestand en klik op Mount. Wanneer u om het wachtwoord wordt gevraagd voer het wachtwoord van het verborgen volume in, niet het wachtwoord van de ouder volume. TrueCrypt koppelt het verborgen volume en geeft in de kolom Type aan dat het een "Verborgen" volume is. Ga je gang en vul het vol met alle supergeheime Spy Guy-bestanden die je moet begraven.

Neem even de tijd om het verborgen volume te ontkoppelen, zodat we je helpen het veilige oudergedeelte op te bouwen. Nu u echte gegevens hebt verborgen in de willekeurige gegevens op het bovenliggende volume, is het van cruciaal belang dat u deze correct koppelt om verborgen gegevens te beschermen.

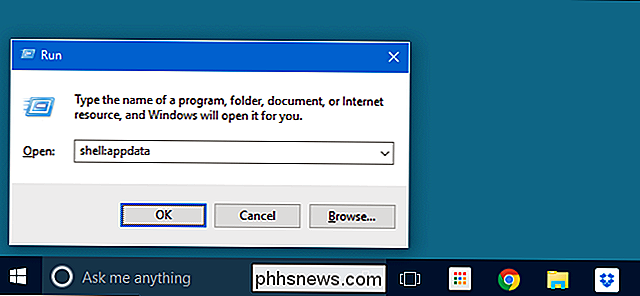

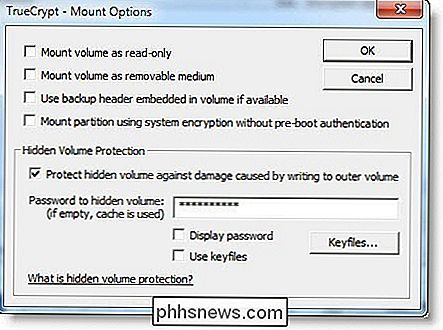

In plaats van alleen het bovenliggende volume te selecteren en het wachtwoord in te voegen, navigeert u naar Volumes - > Volumes monteren met opties . Het volgende menu verschijnt:

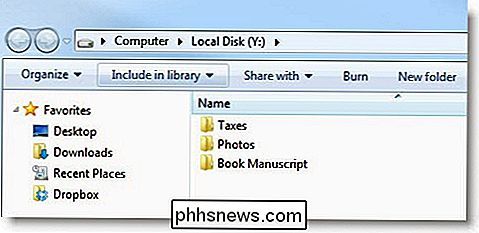

Controleer Beveilig verborgen volume ... typ het wachtwoord in en druk op OK. Als u deze stappen niet uitvoert, is het mogelijk dat u tijdens het werken in het bovenliggende volume per ongeluk een deel van het verborgen volume overschrijft en beschadigt. Telkens wanneer u gegevens naar het bovenliggende volume wilt schrijven, moet u Verborgen volumebescherming inschakelen . Nu hebben we veilig toegang tot de gegevens van het bovenliggende volume:

Het is belangrijk dat u het bovenliggende volume blijft gebruiken om redelijke lokgegevens op te slaan (gegevens die een normaal persoon zou willen coderen) om de illusie te creëren dat het bovenliggende volume bestaat uitsluitend voor dat doel. Als de containeropvulling vaak wordt gebruikt en gewijzigd, maar de enige bestanden hierin zijn 5 jaar oude belastingdocumenten, gaat uw plausibele ontkenning uit het raam.

Voor meer informatie over verborgen volumes, raadpleegt u de documentatie van TrueCrypt over verborgen volumes en de begeleidende ondersteuningsdocumenten.

Activity Monitor gebruiken op Apple Watch om je conditie te volgen

Als je een nieuwe Apple Watch bezit, ben je misschien nog steeds aan het wennen aan de Activity Monitor en vraag je je af wat die allemaal doet cirkels zijn ongeveer. Vandaag willen we u uitleggen hoe u de Activity Monitor van Apple Watch kunt gebruiken en configureren. De Activity Monitor is niet noodzakelijkerwijs een nieuw concept.

Hoe Siri en locatieservices uit te schakelen op Apple TV

Apple integreert Siri in alles en waarom niet? Het is een favoriet van ons en werkt goed, of het nu op de Apple Watch of de iPhone of iPad is. Als u echter een Apple TV gebruikt, wilt u deze mogelijk uitschakelen. Van alle apparaten van Apple met Siri-integratie kan de Apple TV degene zijn waar u het zonder kunt doen en nog steeds volop genieten van het apparaat potentieel.