Wat zijn MD5-, SHA-1- en SHA-256-hashes, en hoe controleer ik deze?

Soms worden er MD5-, SHA-1- of SHA-256-hashes weergegeven naast downloads tijdens uw internetreizen, maar niet echt bekend wat ze zijn. Met deze schijnbaar willekeurige tekststrips kunt u controleren of bestanden die u downloadt, niet beschadigd zijn of ermee zijn geknoeid. U kunt dit doen met de opdrachten ingebouwd in Windows, macOS en Linux.

Hoe hashes werken en hoe ze worden gebruikt voor gegevensverificatie

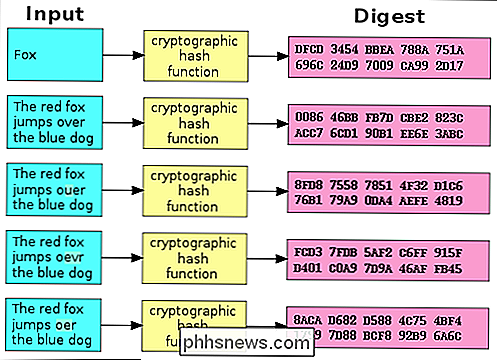

hashes zijn de producten van cryptografische algoritmen die zijn ontworpen om een reeks tekens te produceren. Vaak hebben deze strings een vaste lengte, ongeacht de grootte van de invoergegevens. Bekijk de bovenstaande grafiek en u zult zien dat zowel "Fox" als "De rode vos springt over de blauwe hond" dezelfde uitvoer oplevert.

Vergelijk nu het tweede voorbeeld in de grafiek met de derde, vierde en vijfde. Je zult zien dat, ondanks een zeer kleine verandering in de invoergegevens, de resulterende hashes allemaal erg van elkaar verschillen. Zelfs als iemand een heel klein deel van de invoergegevens aanpast, zal de hash drastisch veranderen.

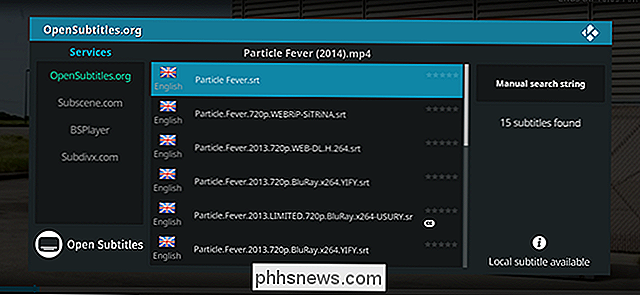

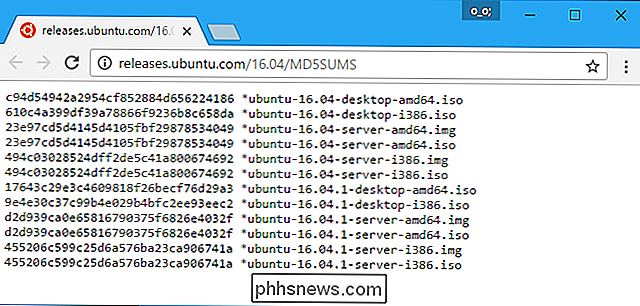

MD5, SHA-1 en SHA-256 zijn allemaal verschillende hashfuncties. Software makers nemen vaak een bestand download-zoals een Linux .iso-bestand, of zelfs een Windows .exe-bestand, en voeren het via een hash-functie. Vervolgens bieden ze een officiële lijst met hashes op hun websites.

Op die manier kunt u het bestand downloaden en vervolgens de hash-functie uitvoeren om te bevestigen dat u het echte, originele bestand hebt en dat het tijdens de download niet is beschadigd. kwaadwillig verwerken of manipuleren. Zoals we hierboven al zagen, zal zelfs een kleine wijziging in het bestand de hash drastisch veranderen.

Deze kunnen ook handig zijn als je een bestand hebt dat je van een niet-officiële bron hebt gekregen en je wilt bevestigen dat het legitiem is. Laten we zeggen dat je een Linux.ISO-bestand hebt dat je ergens vandaan hebt en je wilt bevestigen dat er niet mee is geknoeid. Je kunt de hash van dat specifieke ISO-bestand online opzoeken op de website van de Linux-distributie. U kunt het vervolgens via de hash-functie op uw computer uitvoeren en bevestigen dat het overeenkomt met de hash-waarde die u van hem verwacht. Dit bevestigt dat het bestand dat je hebt exact hetzelfde bestand is dat wordt aangeboden om te downloaden op de website van de Linux-distributie, zonder enige aanpassingen.

Hoe Hash-functies op elk besturingssysteem

worden vergeleken Met dat in gedachten, laten we eens kijken naar hoe controleer de hash van een bestand dat je hebt gedownload en vergelijk het met het bestand dat je hebt gekregen. Hier zijn methoden voor Windows, macOS en Linux. De hashes zijn altijd identiek als u dezelfde hash-functie gebruikt in hetzelfde bestand. Het maakt niet uit welk besturingssysteem u gebruikt.

Windows

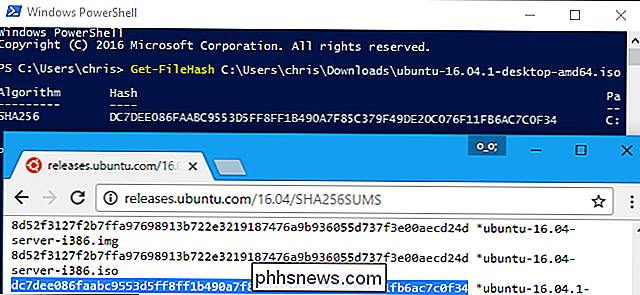

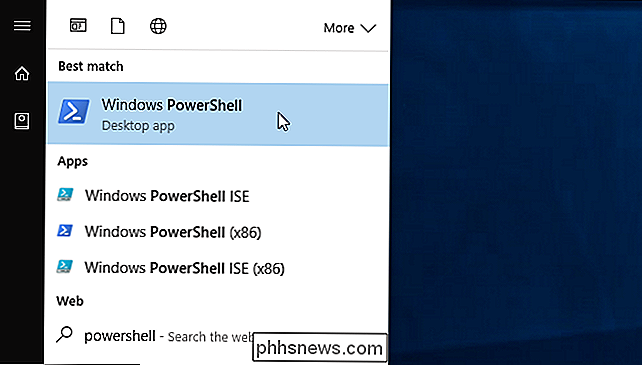

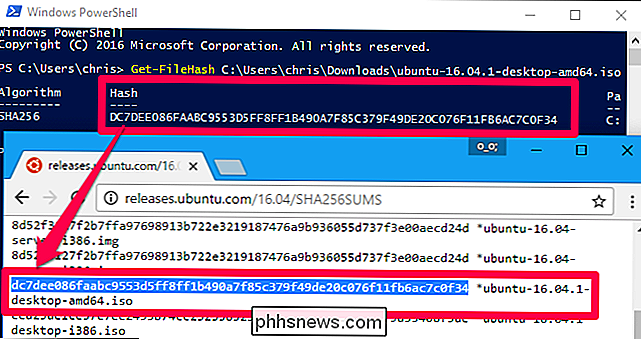

Dankzij PowerShell is dit proces mogelijk zonder software van derden.

Open een PowerShell-venster door de "Windows" te starten. PowerShell "-snelkoppeling in uw Start-menu.

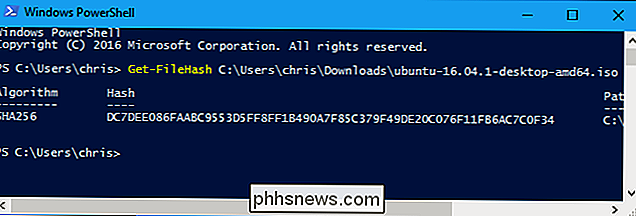

Voer de volgende opdracht uit en vervang" C: path to file.iso "door het pad naar een bestand waarvan u de hash van wilt bekijken:

Get-FileHash C : path to file.iso

Het genereren van de hash van het bestand zal enige tijd duren, afhankelijk van de grootte van het bestand, het algoritme dat u gebruikt en de snelheid van de schijf waarop het bestand zich bevindt .

Standaard toont de opdracht de SHA-256 hash voor een bestand. U kunt echter het hash-algoritme opgeven dat u wilt gebruiken als u een MD5, SHA-1 of ander type hash nodig hebt.

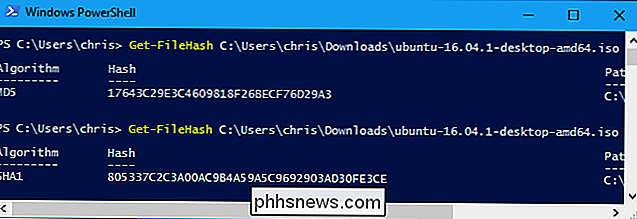

Voer een van de volgende opdrachten uit om een ander hash-algoritme op te geven:

Get-FileHash C: pad naar bestand.iso -Algorithm MD5

Get-FileHash C: pad naar bestand.iso -Algorithm SHA1

Get-FileHash C: pad naar bestand.iso -Algorithm SHA256

Get-FileHash C: pad naar bestand.iso -Algorithm SHA384

Get-FileHash C: pad naar bestand.iso -Algorithm SHA512

Get-FileHash C: pad to file.iso -Algorithm MACTripleDES

Get-FileHash C: path to file.iso -Algorithm RIPEMD160

Vergelijk het resultaat van de hash-functie met het resultaat dat u verwachtte te zien. Als het dezelfde waarde heeft, is het bestand niet beschadigd, geknoeid of anderszins gewijzigd van het origineel.

macOS

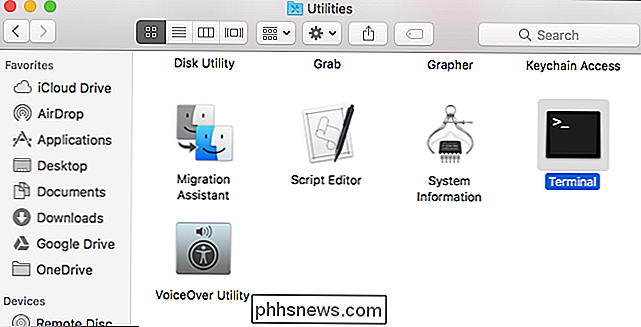

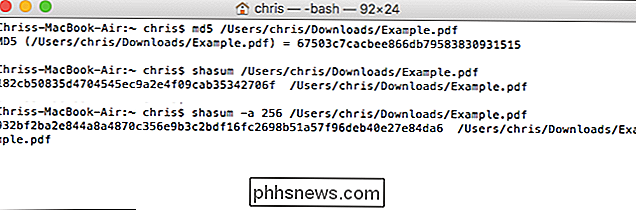

macOS bevat opdrachten voor het bekijken van verschillende soorten hashes. Open een Terminal-venster om toegang te krijgen. Je vindt het in Finder> Toepassingen> Hulpprogramma's> Terminal.

De opdrachtmd5geeft de MD5-hash van een bestand weer:

md5 / pad / naar / bestand

Deshasumgeeft standaard de SHA-1 hash van een bestand weer. Dat betekent dat de volgende opdrachten identiek zijn:

shasum / path / to / file

shasum -a 1 / path / to / file

Voer de volgende opdracht uit om de SHA-256 hash van een bestand te tonen:

shasum -a 256 / pad / naar / bestand

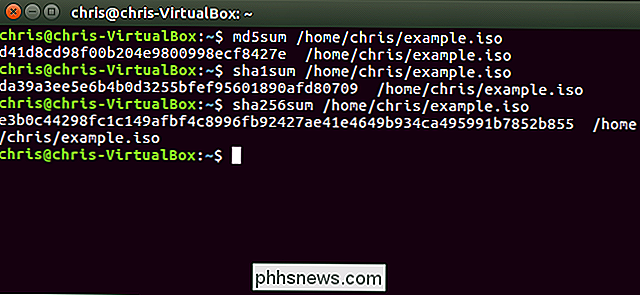

Linux

Open op Linux een terminal en voer een van de volgende opdrachten uit om de hash voor een bestand te bekijken, afhankelijk van het type hash dat u wilt view:

md5sum / path / to / file

sha1sum / path / to / file

sha256sum / path / to / file

Sommige hash-bestanden zijn cryptografisch ondertekend voor nog meer beveiliging

hashes kunnen je helpen te bevestigen dat een bestand niet is gemanipuleerd, er is hier nog steeds één aanvalspijl. Een aanvaller kan de controle krijgen over de website van een Linux-distributie en de hashes aanpassen die erop verschijnen, of een aanvaller kan een man-in-the-middle-aanval uitvoeren en de webpagina in transit wijzigen als u de website via HTTP bezoekt in plaats van versleutelde HTTPS.

Daarom bieden moderne Linux-distributies vaak meer dan hashes op webpagina's. Ze ondertekenen cryptografisch deze hashes om te helpen beschermen tegen aanvallers die proberen de hashes te wijzigen. U wilt de cryptografische handtekening verifiëren om ervoor te zorgen dat het hash-bestand daadwerkelijk is ondertekend door de Linux-distributie als u er absoluut zeker van wilt zijn dat de hash en het bestand niet zijn gemanipuleerd.

GERELATEERD: Een verificatie van een Controlesom van Linux ISO en bevestig dat er niet is geknoeid met

Het verifiëren van de cryptografische handtekening is een meer betrokken proces. Lees onze handleiding om te controleren of er met Linux-ISO's niet is geknoeid voor volledige instructies.

Image Credit: Jorge Stolfi / Wikimedia

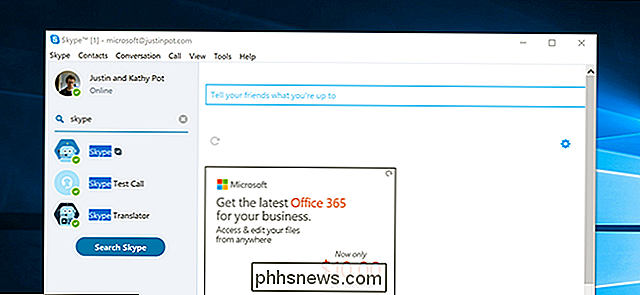

Skype is kwetsbaar voor een vervelende exploitatie: overschakelen naar de Windows Store-versie

Als de desktopversie van Skype zich op uw Windows-computer bevindt, bent u kwetsbaar voor een echt lastige exploitatie. Een fout in de updatetool van Skype kan aanvallers volledige controle over uw systeem geven en Microsoft zegt dat er binnenkort geen oplossing zal zijn. Gelukkig kunt u het probleem volledig voorkomen door de "desktop" -versie van Skype met degene die beschikbaar is in de Microsoft Store.

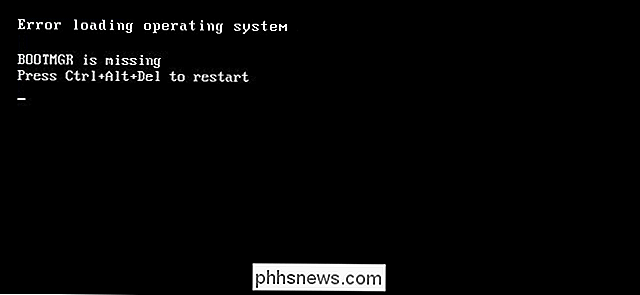

Windows Bootloader-problemen herstellen (als de computer niet opstart)

Als uw Windows-pc een foutmelding naar u stuurt voordat deze zelfs Windows begint te laden, is het mogelijk dat de opstartsector op uw systeempartitie is beschadigd, beschadigd of heeft ontbrekende bestanden. Ga als volgt te werk om deze problemen op te lossen. Wat zijn de opstartsector- en masteropstartrecord?