Wat zijn Denial of Service en DDoS-aanvallen?

DoS (Denial of Service) en DDoS-aanvallen (Distributed Denial of Service) worden steeds gebruikelijker en krachtiger. Denial of Service-aanvallen zijn er in vele vormen, maar hebben een gemeenschappelijk doel: gebruikers geen toegang geven tot een bron, of het nu een webpagina, e-mail, het telefoonnetwerk of iets anders is. Laten we kijken naar de meest voorkomende soorten aanvallen tegen webdoelen, en hoe DoS DDoS kan worden.

De meest voorkomende vormen van Denial of Service-aanvallen (DoS-aanvallen) TCP-overstromingsaanvallen

GERELATEERD:

Wat is het verschil tussen TCP en UDP? Bijna alle internet (HTTP / HTTPS) verkeer wordt uitgevoerd met behulp van het Transmission Control Protocol (TCP). TCP heeft meer overhead dan het alternatief User Datagram Protocol (UDP), maar is ontworpen om betrouwbaar te zijn. Twee computers die via TCP met elkaar zijn verbonden, bevestigen de ontvangst van elk pakket. Als er geen bevestiging wordt gegeven, moet het pakket opnieuw worden verzonden.

Wat gebeurt er als een computer wordt losgekoppeld? Misschien verliest een gebruiker stroom, heeft zijn ISP een storing of stopt de applicatie die hij gebruikt zonder de andere computer te informeren. De andere client moet stoppen met het opnieuw verzenden van hetzelfde pakket, anders verspilt het bronnen. Om niet-eindigende verzending te voorkomen, wordt een time-outduur gespecificeerd en / of wordt een limiet gesteld aan hoe vaak een pakket opnieuw kan worden verzonden voordat de verbinding volledig wordt verbroken. is ontworpen om betrouwbare communicatie tussen militaire bases in het geval van een ramp, maar juist dit ontwerp maakt het kwetsbaar voor denial of service aanvallen. Toen TCP werd gemaakt, zag niemand in dat het door meer dan een miljard clientapparaten zou worden gebruikt. Beveiliging tegen moderne denial-of-service-aanvallen was gewoon geen onderdeel van het ontwerpproces.

De meest voorkomende denial-of-service-aanval tegen webservers wordt uitgevoerd door SYN-pakketten (synchroniseren) te spammen. Het verzenden van een SYN-pakket is de eerste stap van het initiëren van een TCP-verbinding. Na ontvangst van het SYN-pakket antwoordt de server met een SYN-ACK-pakket (bevestiging synchroniseren). Ten slotte verzendt de client een ACK (bevestiging) pakket, waarmee de verbinding wordt voltooid.

Als de client echter niet binnen een ingestelde tijd op het SYN-ACK-pakket reageert, verzendt de server het pakket opnieuw en wacht op een reactie . Het zal deze procedure keer op keer herhalen, wat geheugen en processortijd op de server kan verspillen. In feite kan het, indien genoeg gedaan, zoveel geheugen en processortijd verspillen dat legitieme gebruikers hun sessies tekortschieten of nieuwe sessies niet kunnen starten. Bovendien kan het verhoogde bandbreedtegebruik van alle pakketten netwerken verzadigen, waardoor ze niet in staat zijn om het verkeer te vervoeren dat ze daadwerkelijk willen.

DNS-amplificatieaanvallen

GERELATEERD:

Wat is DNS en moet ik een andere DNS-server gebruiken? ?

Denial of service-aanvallen kunnen ook gericht zijn op DNS-servers: de servers die domeinnamen (zoals phhsnews.com) vertalen naar IP-adressen (12.345.678.900) die computers gebruiken om te communiceren. Wanneer u phhsnews.com in uw browser typt, wordt het naar een DNS-server verzonden. De DNS-server leidt u vervolgens naar de eigenlijke website. Snelheid en lage latency zijn grote zorgen voor DNS, dus het protocol werkt via UDP in plaats van TCP. DNS is een cruciaal onderdeel van de infrastructuur van het internet en de bandbreedte die wordt gebruikt door DNS-verzoeken is over het algemeen minimaal. DNS groeide echter langzaam, en geleidelijk werden nieuwe functies toegevoegd. Dit bracht een probleem met zich mee: DNS had een pakketlimiet van 512 bytes, wat niet genoeg was voor al die nieuwe functies. In 1999> publiceerde de IEEE de specificatie voor uitbreidingsmechanismen voor DNS (EDNS), waardoor de limiet werd verhoogd naar 4096 bytes, waardoor meer informatie kon worden opgenomen in elk verzoek.

Deze wijziging maakte DNS echter kwetsbaar voor "amplificatie-aanvallen". Een aanvaller kan speciaal vervaardigde verzoeken naar DNS-servers sturen, die om grote hoeveelheden informatie vragen en vragen dat deze naar het IP-adres van hun doelwit worden verzonden. Er wordt een "versterking" gemaakt omdat de reactie van de server veel groter is dan de aanvraag die de reactie genereert, en de DNS-server stuurt het antwoord naar het vervalste IP-adres.

Veel DNS-servers zijn niet geconfigureerd om slechte aanvragen te detecteren of te laten vallen, dus wanneer aanvallers sturen herhaaldelijk vervalste verzoeken, het slachtoffer wordt overspoeld met enorme EDNS-pakketten, waardoor het netwerk wordt overbelast. Niet in staat om zoveel gegevens te verwerken, zal hun legitieme verkeer verloren gaan.

Dus wat is een gedistribueerde Denial of Service-aanval (DDoS)?

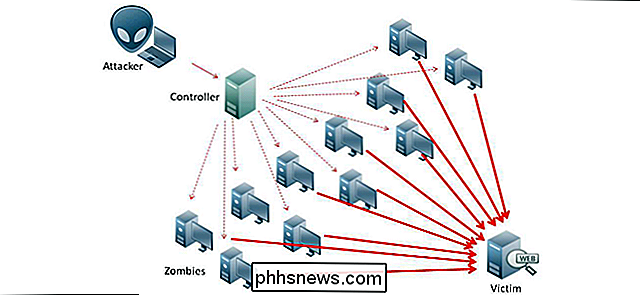

Een gedistribueerde denial-of-service-aanval is er een met meerdere (soms onwetende) aanvallers. Websites en applicaties zijn ontworpen om veel gelijktijdige verbindingen af te handelen - websites zouden immers niet erg handig zijn als slechts één persoon tegelijkertijd zou kunnen bezoeken. Gigantische services zoals Google, Facebook of Amazon zijn ontworpen om miljoenen of tientallen miljoenen gelijktijdige gebruikers te verwerken. Daarom is het niet haalbaar dat een enkele aanvaller ze neerhaalt met een denial-of-service-aanval. Maar

veel

aanvallers. GERELATEERD: Wat is een botnet?

De meest gebruikelijke manier om aanvallers te werven is via een botnet. In een botnet infecteren hackers allerlei apparaten die op internet zijn aangesloten met malware. Die apparaten kunnen computers, telefoons of zelfs andere apparaten in uw huis zijn, zoals DVR's en beveiligingscamera's. Zodra ze zijn geïnfecteerd, kunnen ze die apparaten (zombies genaamd) gebruiken om periodiek contact te maken met een opdracht- en controleserver om instructies te vragen. Deze commando's kunnen variëren van cryptocurrencies mining tot, ja, deelnemen aan DDoS-aanvallen. Op die manier hebben ze geen massa hackers nodig om zich te verbinden - ze kunnen de onveilige apparaten van normale thuisgebruikers gebruiken om hun vuile werk te doen. Andere DDoS-aanvallen kunnen vrijwillig worden uitgevoerd, meestal om politiek gemotiveerde redenen . Klanten zoals Low Orbit Ion Cannon

maken DoS-aanvallen eenvoudig en zijn eenvoudig te distribueren. Houd er rekening mee dat het in de meeste landen illegaal is om (opzettelijk) deel te nemen aan een DDoS-aanval.

Tot slot kunnen sommige DDoS-aanvallen onbedoeld zijn. Oorspronkelijk aangeduid als het Slashdot-effect en veralgemeend als de 'knuffel van de dood', kunnen grote hoeveelheden legitiem verkeer een website verlammen. Je hebt dit waarschijnlijk eerder gezien: een populaire site linkt naar een kleine blog en een grote toestroom van gebruikers brengt de site per ongeluk naar beneden. Technisch gezien is dit nog steeds geclassificeerd als DDoS, zelfs als het niet opzettelijk of kwaadwillig is. Hoe kan ik mezelf beschermen tegen denial of service-aanvallen?

Typische gebruikers hoeven zich geen zorgen te maken over het doelwit van ontkenning van service aanvallen. Met uitzondering van streamers en pro-gamers, komt het zeer zelden voor dat een DoS op een persoon wordt gewezen. Dat gezegd hebbende, moet u nog steeds het beste doen om uw apparaten te beschermen tegen malware die u een deel van een botnet zou kunnen maken.

Als u een beheerder van een webserver bent, is er echter een schat aan informatie over hoe u uw services kunt beveiligen tegen DoS-aanvallen. Serverconfiguratie en apparaten kunnen sommige aanvallen beperken. Andere kunnen worden voorkomen door ervoor te zorgen dat niet-geverifieerde gebruikers geen bewerkingen kunnen uitvoeren waarvoor aanzienlijke serverresources nodig zijn. Helaas wordt het succes van een DoS-aanval meestal bepaald door wie de grotere pijp heeft. Diensten zoals Cloudflare en Incapsula bieden bescherming door voor websites te staan, maar kunnen duur zijn.

Het serienummer of de IMEI zoeken voor uw iPhone of iPad

Aan uw iOS-apparaat zijn verschillende numerieke ID's gekoppeld. Twee van de belangrijkste zijn het serienummer van het apparaat en het IMEI-nummer (International Mobile Station Equipment Identity). U kunt beide gebruiken om uw telefoon te identificeren tijdens het plannen van reparaties, het activeren of deactiveren van apparaten, of zelfs om een kwijtgeraakt of gestolen apparaat te melden.

Krijgt u geen Android OS-updates? Hier leest u hoe Google uw apparaat update

Updates zijn nog steeds een twistpunt onder die-hard fans, omdat de meeste fabrikanten niet op de hoogte blijven van de nieuwste aanbiedingen van Google. Maar alleen omdat uw telefoon geen volledige OS-updates ontvangt, betekent dit niet dat de volledig verouderd is. Hoewel sommige belangrijke functies nog steeds volledige versie-updates vereisen, heeft Google een systeem dat veel houdt handsets op zijn minst enigszins relevant met Google Play Services.

TCP-overstromingsaanvallen

GERELATEERD:

Wat is het verschil tussen TCP en UDP? Bijna alle internet (HTTP / HTTPS) verkeer wordt uitgevoerd met behulp van het Transmission Control Protocol (TCP). TCP heeft meer overhead dan het alternatief User Datagram Protocol (UDP), maar is ontworpen om betrouwbaar te zijn. Twee computers die via TCP met elkaar zijn verbonden, bevestigen de ontvangst van elk pakket. Als er geen bevestiging wordt gegeven, moet het pakket opnieuw worden verzonden.

Wat gebeurt er als een computer wordt losgekoppeld? Misschien verliest een gebruiker stroom, heeft zijn ISP een storing of stopt de applicatie die hij gebruikt zonder de andere computer te informeren. De andere client moet stoppen met het opnieuw verzenden van hetzelfde pakket, anders verspilt het bronnen. Om niet-eindigende verzending te voorkomen, wordt een time-outduur gespecificeerd en / of wordt een limiet gesteld aan hoe vaak een pakket opnieuw kan worden verzonden voordat de verbinding volledig wordt verbroken.

De meest voorkomende denial-of-service-aanval tegen webservers wordt uitgevoerd door SYN-pakketten (synchroniseren) te spammen. Het verzenden van een SYN-pakket is de eerste stap van het initiëren van een TCP-verbinding. Na ontvangst van het SYN-pakket antwoordt de server met een SYN-ACK-pakket (bevestiging synchroniseren). Ten slotte verzendt de client een ACK (bevestiging) pakket, waarmee de verbinding wordt voltooid.

Als de client echter niet binnen een ingestelde tijd op het SYN-ACK-pakket reageert, verzendt de server het pakket opnieuw en wacht op een reactie . Het zal deze procedure keer op keer herhalen, wat geheugen en processortijd op de server kan verspillen. In feite kan het, indien genoeg gedaan, zoveel geheugen en processortijd verspillen dat legitieme gebruikers hun sessies tekortschieten of nieuwe sessies niet kunnen starten. Bovendien kan het verhoogde bandbreedtegebruik van alle pakketten netwerken verzadigen, waardoor ze niet in staat zijn om het verkeer te vervoeren dat ze daadwerkelijk willen.

DNS-amplificatieaanvallen

GERELATEERD:

Wat is DNS en moet ik een andere DNS-server gebruiken? ?

Denial of service-aanvallen kunnen ook gericht zijn op DNS-servers: de servers die domeinnamen (zoals phhsnews.com) vertalen naar IP-adressen (12.345.678.900) die computers gebruiken om te communiceren. Wanneer u phhsnews.com in uw browser typt, wordt het naar een DNS-server verzonden. De DNS-server leidt u vervolgens naar de eigenlijke website. Snelheid en lage latency zijn grote zorgen voor DNS, dus het protocol werkt via UDP in plaats van TCP. DNS is een cruciaal onderdeel van de infrastructuur van het internet en de bandbreedte die wordt gebruikt door DNS-verzoeken is over het algemeen minimaal. DNS groeide echter langzaam, en geleidelijk werden nieuwe functies toegevoegd. Dit bracht een probleem met zich mee: DNS had een pakketlimiet van 512 bytes, wat niet genoeg was voor al die nieuwe functies. In 1999> publiceerde de IEEE de specificatie voor uitbreidingsmechanismen voor DNS (EDNS), waardoor de limiet werd verhoogd naar 4096 bytes, waardoor meer informatie kon worden opgenomen in elk verzoek.

Deze wijziging maakte DNS echter kwetsbaar voor "amplificatie-aanvallen". Een aanvaller kan speciaal vervaardigde verzoeken naar DNS-servers sturen, die om grote hoeveelheden informatie vragen en vragen dat deze naar het IP-adres van hun doelwit worden verzonden. Er wordt een "versterking" gemaakt omdat de reactie van de server veel groter is dan de aanvraag die de reactie genereert, en de DNS-server stuurt het antwoord naar het vervalste IP-adres.

Veel DNS-servers zijn niet geconfigureerd om slechte aanvragen te detecteren of te laten vallen, dus wanneer aanvallers sturen herhaaldelijk vervalste verzoeken, het slachtoffer wordt overspoeld met enorme EDNS-pakketten, waardoor het netwerk wordt overbelast. Niet in staat om zoveel gegevens te verwerken, zal hun legitieme verkeer verloren gaan.

Dus wat is een gedistribueerde Denial of Service-aanval (DDoS)?

Een gedistribueerde denial-of-service-aanval is er een met meerdere (soms onwetende) aanvallers. Websites en applicaties zijn ontworpen om veel gelijktijdige verbindingen af te handelen - websites zouden immers niet erg handig zijn als slechts één persoon tegelijkertijd zou kunnen bezoeken. Gigantische services zoals Google, Facebook of Amazon zijn ontworpen om miljoenen of tientallen miljoenen gelijktijdige gebruikers te verwerken. Daarom is het niet haalbaar dat een enkele aanvaller ze neerhaalt met een denial-of-service-aanval. Maar

veel

aanvallers. GERELATEERD: Wat is een botnet?

De meest gebruikelijke manier om aanvallers te werven is via een botnet. In een botnet infecteren hackers allerlei apparaten die op internet zijn aangesloten met malware. Die apparaten kunnen computers, telefoons of zelfs andere apparaten in uw huis zijn, zoals DVR's en beveiligingscamera's. Zodra ze zijn geïnfecteerd, kunnen ze die apparaten (zombies genaamd) gebruiken om periodiek contact te maken met een opdracht- en controleserver om instructies te vragen. Deze commando's kunnen variëren van cryptocurrencies mining tot, ja, deelnemen aan DDoS-aanvallen. Op die manier hebben ze geen massa hackers nodig om zich te verbinden - ze kunnen de onveilige apparaten van normale thuisgebruikers gebruiken om hun vuile werk te doen. Andere DDoS-aanvallen kunnen vrijwillig worden uitgevoerd, meestal om politiek gemotiveerde redenen . Klanten zoals Low Orbit Ion Cannon

maken DoS-aanvallen eenvoudig en zijn eenvoudig te distribueren. Houd er rekening mee dat het in de meeste landen illegaal is om (opzettelijk) deel te nemen aan een DDoS-aanval.

Tot slot kunnen sommige DDoS-aanvallen onbedoeld zijn. Oorspronkelijk aangeduid als het Slashdot-effect en veralgemeend als de 'knuffel van de dood', kunnen grote hoeveelheden legitiem verkeer een website verlammen. Je hebt dit waarschijnlijk eerder gezien: een populaire site linkt naar een kleine blog en een grote toestroom van gebruikers brengt de site per ongeluk naar beneden. Technisch gezien is dit nog steeds geclassificeerd als DDoS, zelfs als het niet opzettelijk of kwaadwillig is. Hoe kan ik mezelf beschermen tegen denial of service-aanvallen?

Typische gebruikers hoeven zich geen zorgen te maken over het doelwit van ontkenning van service aanvallen. Met uitzondering van streamers en pro-gamers, komt het zeer zelden voor dat een DoS op een persoon wordt gewezen. Dat gezegd hebbende, moet u nog steeds het beste doen om uw apparaten te beschermen tegen malware die u een deel van een botnet zou kunnen maken.

Als u een beheerder van een webserver bent, is er echter een schat aan informatie over hoe u uw services kunt beveiligen tegen DoS-aanvallen. Serverconfiguratie en apparaten kunnen sommige aanvallen beperken. Andere kunnen worden voorkomen door ervoor te zorgen dat niet-geverifieerde gebruikers geen bewerkingen kunnen uitvoeren waarvoor aanzienlijke serverresources nodig zijn. Helaas wordt het succes van een DoS-aanval meestal bepaald door wie de grotere pijp heeft. Diensten zoals Cloudflare en Incapsula bieden bescherming door voor websites te staan, maar kunnen duur zijn.

Het serienummer of de IMEI zoeken voor uw iPhone of iPad

Aan uw iOS-apparaat zijn verschillende numerieke ID's gekoppeld. Twee van de belangrijkste zijn het serienummer van het apparaat en het IMEI-nummer (International Mobile Station Equipment Identity). U kunt beide gebruiken om uw telefoon te identificeren tijdens het plannen van reparaties, het activeren of deactiveren van apparaten, of zelfs om een kwijtgeraakt of gestolen apparaat te melden.

Krijgt u geen Android OS-updates? Hier leest u hoe Google uw apparaat update

Updates zijn nog steeds een twistpunt onder die-hard fans, omdat de meeste fabrikanten niet op de hoogte blijven van de nieuwste aanbiedingen van Google. Maar alleen omdat uw telefoon geen volledige OS-updates ontvangt, betekent dit niet dat de volledig verouderd is. Hoewel sommige belangrijke functies nog steeds volledige versie-updates vereisen, heeft Google een systeem dat veel houdt handsets op zijn minst enigszins relevant met Google Play Services.